Por: Tom Burt, vicepresidente corporativo de seguridad y confianza del cliente.

Hoy, Microsoft y socios a través de 35 países dieron pasos legales y técnicos coordinados para interrumpir uno de los botnets más prolíficos del mundo, llamado Necurs, que ha infectado a más de nueve millones de computadoras a nivel mundial. Esta disrupción es el resultado de ocho años de rastreo y planeación y ayudará a garantizar que los criminales detrás de esta red ya no puedan utilizar elementos clave de su infraestructura para ejecutar ataques cibernéticos.

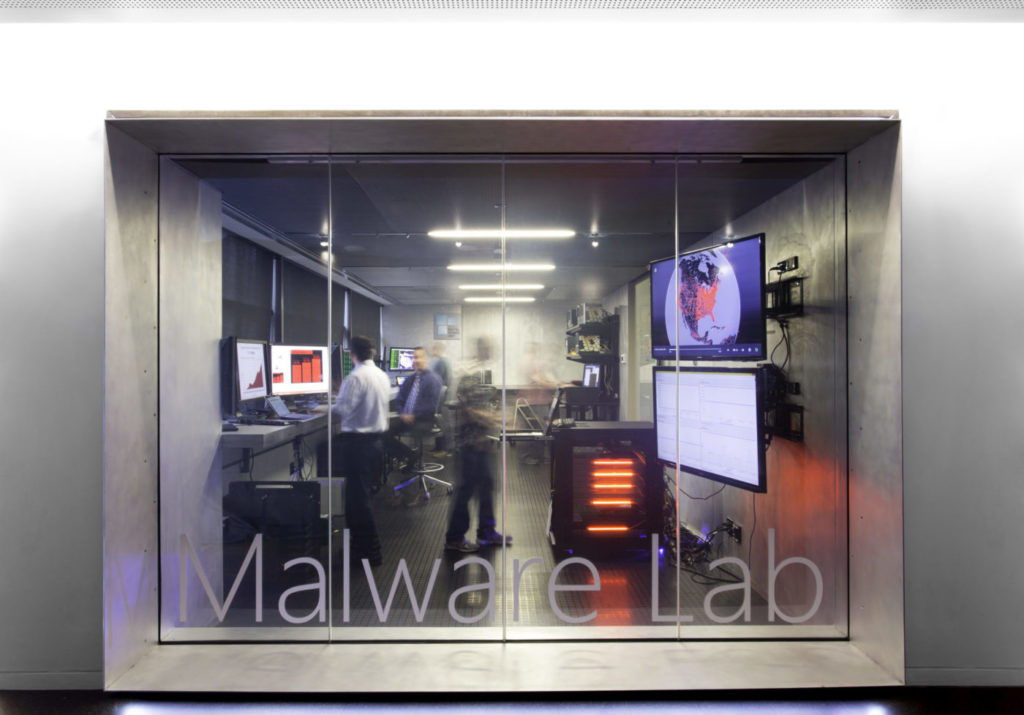

Un botnet es una red de computadoras que un criminal cibernético ha infectado con software malicioso, o malware. Una vez infectadas, los criminales pueden controlar esas computadoras de manera remota y utilizarlas para cometer crímenes. La Unidad de Crímenes Digitales (DCU, por sus siglas en inglés) de Microsoft, BitSigh y otros miembros de la comunidad de seguridad observaron por primera vez al botnet Necurs en 2012 y lo han visto distribuir varias formas de malware, incluido el troyano de banca GameOver Zeus.

El botnet Necurs es una de las redes más grandes en el ecosistema de amenazas de spam por email, con víctimas en casi cada país en el mundo. Por ejemplo, durante un periodo de 58 días de nuestra investigación, observamos que una computadora infectada con Necurs envió un total de 3.8 millones de emails spam a más de 40.6 millones de víctimas potenciales.

Se cree que Necurs es operado por criminales ubicados en Rusia y también ha sido utilizado para un amplio rango de crímenes que incluyen estafas de manipulación de acciones tipo pump-and-dump, spam con emails falsos de farmacéuticas y estafas del tipo “citas rusas”. También ha sido utilizado para atacar otras computadoras en internet, robar credenciales para cuentas en línea, y robar la información personal y datos confidenciales de las personas. Un dato interesante es que parece que los criminales detrás de Necurs venden o rentan el acceso a los dispositivos de cómputo infectados a otros criminales cibernéticos como parte de un servicio tipo botnet para renta. Necurs también es conocido por distribuir malware dirigido de manera financiera y ransomware, cripto minería, e incluso tiene una capacidad DDoS (negación distribuida de servicio) que aún no ha sido activada pero podría serlo en cualquier momento.

El jueves 5 de marzo de 2020, el Tribunal de Distrito para el Distrito Este de Nueva York emitió una orden que permitía a Microsoft tomar control de la infraestructura ubicada en Estados Unidos que Necurs utiliza para distribuir malware e infectar las computadoras de las víctimas. Con esta acción legal y a través de un esfuerzo colaborativo que involucra asociaciones públicas y privadas alrededor del mundo, Microsoft lidera las actividades que prevendrán a los criminales detrás de Necurs registrar nuevos dominios para ejecutar ataques en el futuro.

Esto se consiguió al analizar una técnica utilizada por Necurs de generar de manera sistemática nuevos dominios a través de un algoritmo. Luego pudimos predecir con precisión más de seis millones de dominios únicos que pudieron ser creados en los próximos 25 meses. Microsoft reportó estos dominios a sus respectivos registros en países alrededor del mundo para que los sitios web puedan ser bloqueados y así prevenidos de formar parte de la infraestructura de Necurs. Al tomar control de los sitios web existentes e inhibir la capacidad de registrar nuevos, hemos interrumpido al botnet de manera significativa.

Microsoft también ha dado el paso adicional de asociarse con Proveedores de Servicio de Internet (ISP, por sus siglas en inglés) y otros alrededor del mundo para deshacerse de las computadoras de malware de sus clientes asociadas con el botnet Necurs. El esfuerzo de remediación es de escala global e involucra colaboración con socios en la industria, gobiernos y fuerzas de la ley a través del Programa de Inteligencia contra Amenazas Cibernéticas (CTIP, por sus siglas en inglés) de Microsoft. A través del CTIP, Microsoft brinda a las fuerzas de la ley, Equipos de Respuesta a Emergencias Computacionales (CERT, por sus siglas en inglés) del gobierno, ISP y agencias de gobierno responsables de la aplicación de las leyes cibernéticas y la protección de infraestructura crítica, una mejor información sobre la infraestructura cibercriminal ubicada dentro de su jurisdicción, así como una visión de las computadoras comprometidas y las víctimas impactadas por tal infraestructura criminal.

Para esta disrupción, trabajamos con ISPs, registros de dominio, CERTs de gobierno y fuerzas de la ley en México, Colombia, Taiwán, India, Japón, Francia, España, Polonia y Rumania, entre otros. Cada uno de nosotros ha tenido un papel crítico en proteger a los clientes y mantener seguro al internet.

Para asegurarse que su computadora está libre de malware, visiten support.microsoft.com/botnets.