Por Moti Gindi Vice-presidente corporativo, Segurança do Microsoft 365

Estamos nos adaptando rapidamente à realidade duradoura de uma força de trabalho híbrida, com previsão de que o número de trabalhadores remotos nos EUA quase dobre nos próximos cinco anos, em comparação com os tempos pré-pandêmicos. Como resultado, as equipes de segurança estão sendo desafiadas a repensar como proteger um portfólio crescente e cada vez mais diversificado de dispositivos fora dos limites tradicionais de sua organização. No entanto, o que permaneceu constante durante esse tempo de mudança é o foco dos adversários para identificar e tirar proveito das vulnerabilidades que não foram corrigidas ou de configurações incorretas como um portal para informações confidenciais. Ele enfatiza a necessidade de uma abordagem proativa para o gerenciamento de vulnerabilidade e um foco nos ativos de alto risco de uma organização.

Os recursos de Gerenciamento de Ameaças e Vulnerabilidades (TVM) da Microsoft desempenham um papel crucial no monitoramento da postura geral de segurança de uma organização, com os dispositivos sendo um ponto de entrada fundamental para comprometimento se deixados expostos. Ele fornece aos clientes percepções em tempo real sobre os riscos com descoberta contínua de vulnerabilidades, priorização inteligente que leva em conta o contexto de negócios e ameaças e a capacidade de corrigir vulnerabilidades de maneira contínua com um único clique. O recente ataque do Nobelium é apenas um exemplo de vulnerabilidade crítica, em que o TVM permitiu aos clientes identificar os dispositivos afetados em seu ambiente e tomar medidas imediatas.

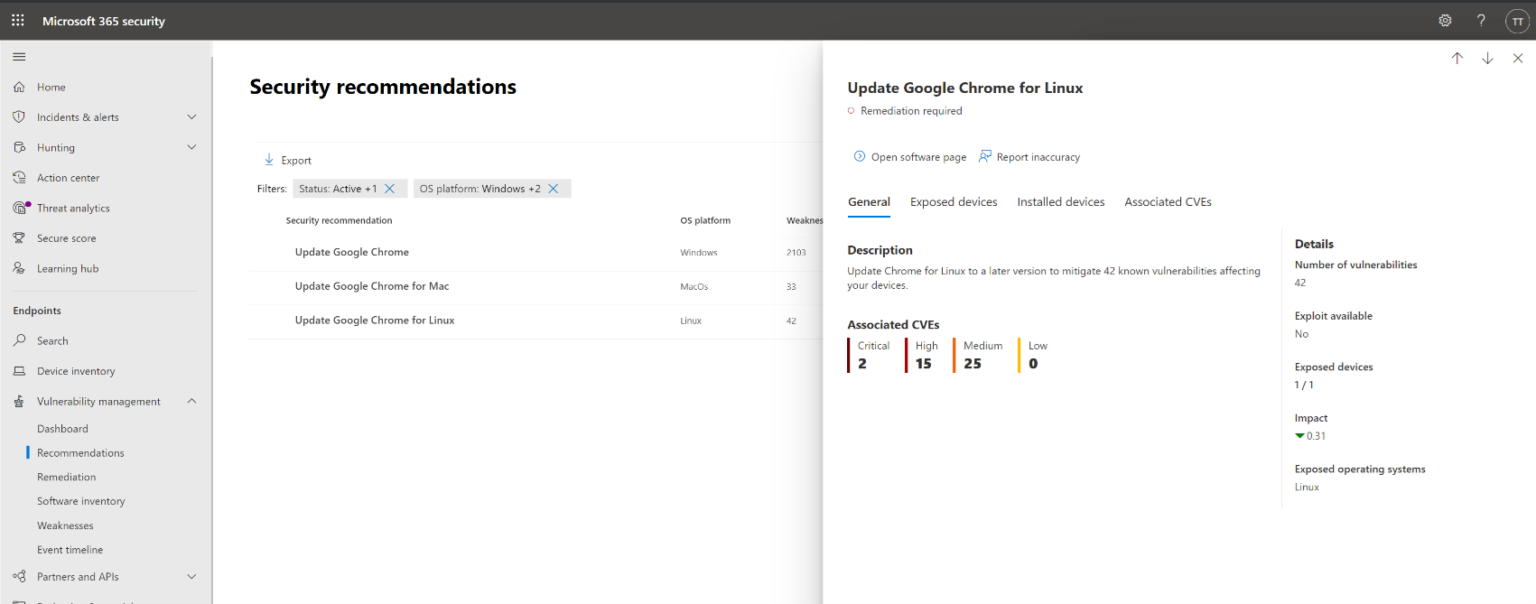

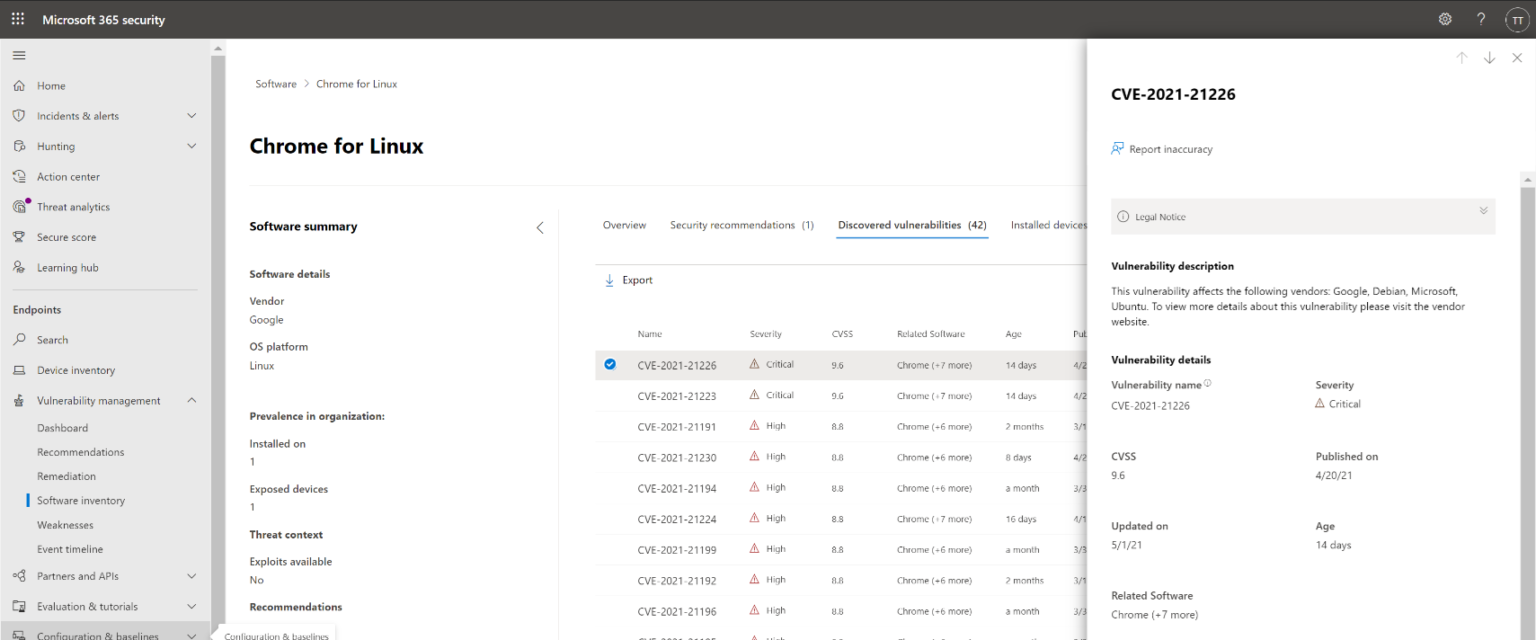

À medida que o gerenciamento de ameaças e vulnerabilidades evolui, continuamos a expandir nossa cobertura para incluir dispositivos e plataformas de sistema operacional adicionais. Hoje, estamos anunciando que os recursos de gerenciamento de ameaças e vulnerabilidades da Microsoft agora cobrem os sistemas operacionais Linux, além do macOS e do Windows – com suporte para Android e iOS planejado para o final deste verão.

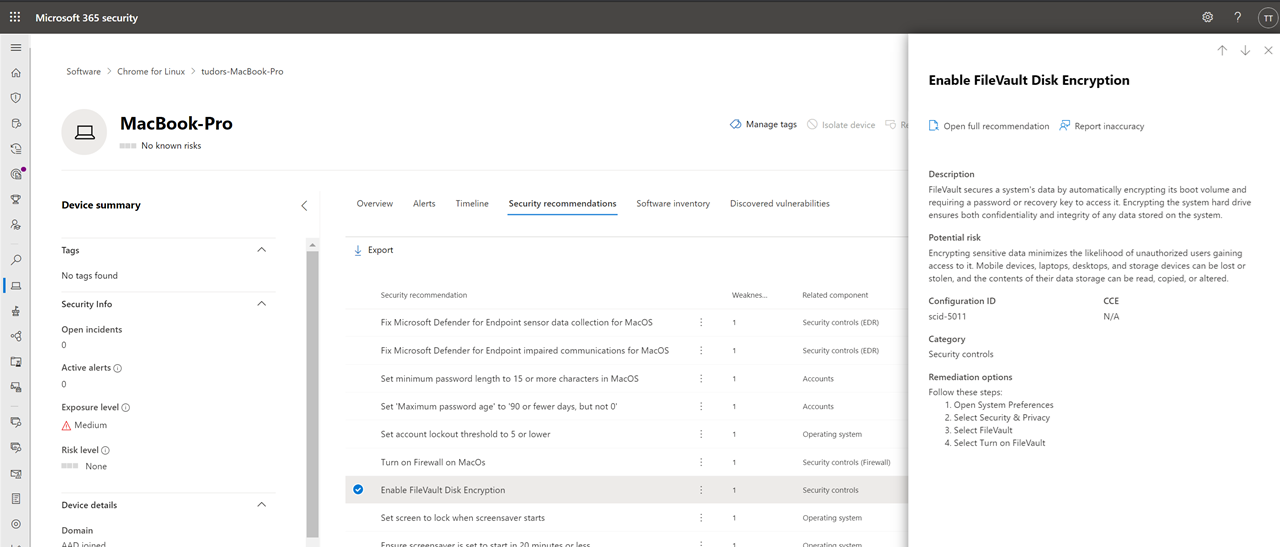

As organizações agora podem revisar as vulnerabilidades descobertas recentemente em aplicativos instalados no sistema operacional Linux e emitir tarefas de correção para todos os dispositivos afetados. O suporte inicial está disponível para RHEL, CentOS e Ubuntu, com Oracle Linux, CentOS, SUSE e Debian sendo adicionados em breve. Além disso, o TVM agora também oferece recursos de avaliação de configuração segura para Linux e macOS. Isso permite que as organizações descubram, priorizem e corrijam dezenas de configurações inseguras para melhorar sua postura geral de segurança.

O investimento da Microsoft na cobertura de plataforma cruzada agora permite que os clientes aproveitem ao máximo os poderosos recursos de TVM em todas as principais plataformas em dispositivos gerenciados e não gerenciados. Eles estão disponíveis no Microsoft Defender for Endpoint como parte de uma experiência integrada que fornece contexto de dispositivo, prioriza com base no risco e minimiza o tempo de correção em todo o portfólio de dispositivos gerenciados e não gerenciados.

Um foco adicional na interoperabilidade

À medida que continuamos a expandir a cobertura de nossos recursos de TVM e permanecemos focados em fornecer experiências nativamente integradas em todo o portfólio da Microsoft, também estamos fazendo parceria com fornecedores de soluções líderes do setor para garantir a interoperabilidade de nossa solução.

Entendemos que nossos clientes têm investimentos existentes e processos estabelecidos para executar suas operações de segurança e TI. É por isso que um amplo ecossistema de parceiros de integração é um foco crítico à medida que continuamos a aumentar nossos recursos de gerenciamento de vulnerabilidade. Os clientes já podem aproveitar as integrações com Skybox, Kenna Security e ServiceNow Vulnerability Response, e estamos trabalhando ativamente para expandir essa lista.

Além disso, as APIs de gerenciamento de ameaças e vulnerabilidades fornecem aos clientes e parceiros acesso total ao conjunto de dados de gerenciamento de ameaças e vulnerabilidades, incluindo avaliação de vulnerabilidade, avaliação de configuração de segurança e inventário de software para todos os dispositivos. Isso permite que qualquer parceiro aproveite e integre dados de gerenciamento de ameaças e vulnerabilidades em suas plataformas e crie soluções personalizadas com o conjunto de dados disponível.

À medida que uma força de trabalho híbrida se torna o novo normal e as organizações continuam a enfrentar novos desafios de segurança, o Gerenciamento de Ameaças e Vulnerabilidades da Microsoft permite uma melhor percepção do risco organizacional e da postura geral de segurança de seus dispositivos. Com foco em amplo suporte de plataforma e interoperabilidade, temos o compromisso de fornecer aos clientes a flexibilidade e a cobertura de que precisam para detectar vulnerabilidades e configurações incorretas desde o início e simplificar a correção.

Saiba mais

O Gerenciamento de Ameaças e Vulnerabilidades da Microsoft preenche a lacuna entre as equipes de segurança e TI para remediar vulnerabilidades e reduzir riscos em sua organização. Ele está profundamente integrado ao portfólio de soluções de segurança e gerenciamento de TI da Microsoft, e você pode se inscrever para uma avaliação gratuita hoje ou começar ainda mais rápido com nosso guia interativo.

Para saber mais sobre as soluções de segurança da Microsoft, visite nosso site. Marque o blog de segurança para acompanhar nossa cobertura especializada em questões de segurança. Além disso, siga-nos em @MSFTSecurity para obter as últimas notícias e atualizações sobre segurança cibernética.