Блог Терри Майерсона (Terry Myerson), главы подразделения Windows and Devices

Windows – единственная платформа с обязательством перед пользователями в кратчайшие сроки рассматривать сообщения о проблемах безопасности и предлагать проактивные обновления для зараженных устройств. Мы очень серьезно относимся к взятой на себя ответственности.

Недавно хакерская группа, которой Microsoft Threat Intelligence присвоено кодовое имя STRONTIUM, провела немногочисленные точечные фишинговые атаки. Практика показала, что пользователи Microsoft Edge с Юбилейным обновлением Windows 10 защищены от такого рода атак. В этой серии атак, изначально идентифицированной группой аналитики угроз Google, хакеры использовали две уязвимости нулевого дня в Adobe Flash и в нижнем уровне ядра Windows, чтобы атаковать определенный круг пользователей.

В сотрудничестве с Google и Adobe мы изучили эту вредоносную кампанию и создали патч системы безопасности для устаревших версий Windows. Созданные по аналогичному принципу патчи для всех версий Windows сейчас тестируются многими участниками отрасли, и мы планируем выпустить соответствующее обновление в открытый доступ в следующий вторник, 8 ноября.

Мы считаем, что ответственные участники ИТ-отрасли в первую очередь заботятся об интересах пользователей, и это означает согласованные действия по раскрытию уязвимостей. Мы сожалеем о решении Google раскрыть информацию об этих уязвимостях до завершения тестирования и выхода в широкий доступ соответствующих исправлений, поскольку оно поставило пользователей в ситуацию повышенной опасности.

Чтобы противодействовать таким изощренным атакам, Microsoft рекомендует всем пользователям обновить ОС до Windows 10, самой безопасной операционной системы Windows, с расширенным функционалом для комплексной защиты частных и корпоративных клиентов. Если на вашем устройстве установлен сервис Windows Defender Advanced Threat Protection (ATP) («защита от сложных угроз безопасности»), попытки атак STRONTIUM’а будут обнаружены благодаря функции анализа и выявления хакерских атак и самым современным механизмам выявления угроз.

Терри

STRONTIUM: краткая история

Microsoft объединяет данные по возникающим угрозам безопасности – вредоносные коды, инфраструктура, типы жертв, техники атак – в группы, чтобы помочь пользователям понимать причины, лежащие в основе кибератак. STRONTIUM – это группа хакеров, которая чаще всего атакует государственные, дипломатические и военные учреждения, а также аффилированные с ними частные организации, например, подрядчиков по безопасности и центры изучения общественного мнения. В 2016 году корпорация Microsoft отнесла больше атак нулевого дня на счет STRONTIUM, чем на счет какой-либо другой группы. STRONTIUM часто использует взломанные почтовые аккаунты одной жертвы, чтобы отправлять вредоносные электронные письма другой жертве, и месяцами атакует выбранные цели, пока не достигнет успеха во взломе компьютера избранной жертвы. Внедрившись, STRONTIUM старается охватить всю сеть, укрепляясь максимально глубоко и обеспечивая постоянный доступ к данным, а затем крадет конфиденциальную информацию.

Взлом

Для успешной атаки STRONTIUM должен достичь трех целей:

- Взломать Flash, чтобы получить контроль над браузером

- Повысить уровень привилегий, чтобы выйти из «песочницы» браузера

- Установить бэкдор, чтобы обеспечить доступ к компьютеру жертвы.

У Microsoft есть несколько функций для предотвращения угроз и вторжений, которые помогут противодействовать атаке на каждом из этих этапов.

Взлом Adobe Flash: CVE-2016-7855

На основе исследований, проведенных командой Windows Defender ATP и центром Microsoft Security Response Center (MSRC), уязвимость в Adobe Flash, которую использует STRONTIUM, является use-after-free уязвимостью (использование освобожденной памяти), которая позволяет осуществить выполнение ActiveScript кода. Adobe уже выпустил обновление, закрыв брешь в безопасности. Microsoft активно сотрудничает с Adobe, чтобы смягчить отрицательные последствия воздействия этого класса угроз.

Повышение уровня привилегий

Уязвимость ядра Windows, которую STRONTIUM использует для внедрения, присутствовала в версиях операционной системы начиная с Windows Vista и до момента выпуска Юбилейного обновления Windows 10. Еще до этой атаки корпорация Microsoft применила новую технологию блокировки взлома компонента ядра win32k. Эта технология, применяемая в Юбилейном обновлении Windows 10 и разработанная на базе собственных исследований корпорации, останавливает все известные на данный момент варианты такого взлома. Таким образом, мы рекомендуем всем пользователям Windows 10 установить Юбилейное обновление в кратчайшие сроки.

Установка бэкдора

После успешного повышения привилегий бэкдор загружается, прописывается в системе и выполняется в виде процесса в браузере. Тем не менее, динамически подключаемую библиотеку (DLL) бэкдора (как и любое другое ненадежное программное обеспечение) можно заблокировать, установив жесткие требования к целостности исходного кода. В Microsoft Edge изначально существуют такие требования для предотвращения стандартных действий хакеров после взлома. Пользователи Internet Explorer и других браузеров могут установить защиту, используя Device Guard.

Обнаружение атак с помощью Windows Defender ATP

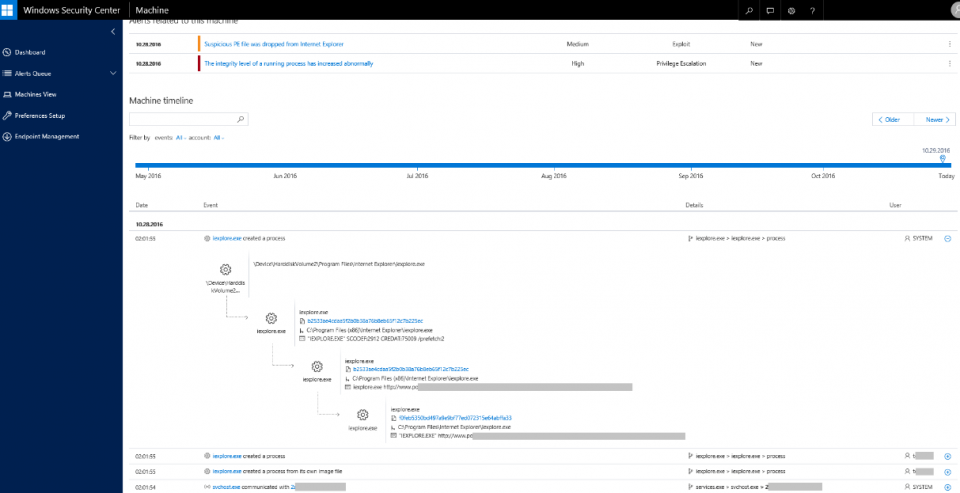

Множественные алгоритмы обнаружения угроз, основанные на поведенческом анализе и машинном обучении, реагируют на различные элементы цепочки атаки хакеров из STRONTIUM. Windows Defender ATP может обнаруживать множество даже хорошо замаскированных этапов атаки, в частности – создание необычных библиотек DLL на диске из процесса браузера, неожиданные изменения маркера процесса и уровней целостности (EoP), а также загрузку недавно созданных библиотек DLL в нетипичных условиях (см. рисунок).

Рисунок: обнаружение Windows Defender ATP Detection несанкционированного повышения привилегий в ядре, используемого STRONTIUM

Информация по угрозам и IOCs, характерные для этой атаки и обнаруженные Группой аналитики угроз Microsoft, были добавлены в обновления Windows Defender ATP и Office 365 ATP. Эти данные, вместе с остальной информацией по существующим угрозам и по STRONTIUM, доступны на портале для пользователей Windows Defender ATP.

Для получения подробной информации ознакомьтесь с данными о характеристиках и возможностях сервиса Windows Defender ATP в Windows 10, а также читайте подробнее о том, почему дополнительная защита после нарушения целостности сети является ключевым компонентом любой корпоративной системы безопасности.