Por: Vasu Jakkal, vicepresidenta corporativa de seguridad, cumplimiento, identidad y gestión.

Con más del 90% de las organizaciones que adoptan una estrategia multinube1 y los ciberataques basados en la nube crecen un 48% año tras año2, proteger los entornos multinube e híbridos es más importante que nunca. Para proteger con éxito la infraestructura multinube, donde los clientes utilizan dos o más proveedores de nube, así como las aplicaciones y los datos, las organizaciones actuales necesitan reducir el riesgo de manera proactiva y detectar y responder rápidamente a las amenazas en tiempo real.

Las implementaciones multinube y multiplataforma aumentan el potencial de riesgos de seguridad y filtraciones de datos. Hoy en día, muchos clientes trabajan para proteger un mosaico complejo de tecnologías en diferentes dispositivos, aplicaciones, plataformas y nubes. Algunos también lidian con infraestructuras de seguridad separadas para cada nube en la que operan, lo que presenta una complejidad increíble, crea costuras para que los atacantes exploten y aumenta la probabilidad de errores.

Estoy emocionada de compartir varias innovaciones que mejoran la visibilidad multinube y ayudan a los clientes a reducir el riesgo de manera proactiva y responder a las amenazas en tiempo real. Lean a continuación para ver cómo continuamos con la ampliación de nuestra solución de seguridad de extremo a extremo para ayudar a las organizaciones a defenderse de las amenazas en todos los endpoints y nubes.

Amplíen la visibilidad multinube para prevenir de forma proactiva las brechas de seguridad

Hoy, estamos encantados de anunciar nuevas capacidades avanzadas de administración de la postura de nubes múltiples para Google Cloud Platform (GCP) en Microsoft Defender for Cloud para ayudar a los clientes a prevenir de manera proactiva las brechas de seguridad en entornos híbridos y de múltiples nubes.

Microsoft es reconocido como proveedor representativo en la Guía de mercado de Gartner de 2023 para plataformas de protección de aplicaciones nativas en la nube.3 Microsoft Defender for Cloud se convirtió en el primer proveedor de la nube en ofrecer protección de carga de trabajo multinube para la infraestructura, las aplicaciones y los datos de la nube durante todo el ciclo de vida de las tres nubes públicas.4 Desde entonces, hemos ampliado con rapidez nuestras capacidades de CNAPP para proporcionar una gestión de postura avanzada con Microsoft Defender Cloud Security Posture Management (Defender CSPM), seguridad DevSecOps con integraciones en GitHub Advanced Security e inversiones continuas en nuestra protección de carga de trabajo en la nube (CWP, por sus siglas en inglés) en servidores, contenedores, API, almacenamiento y bases de datos.

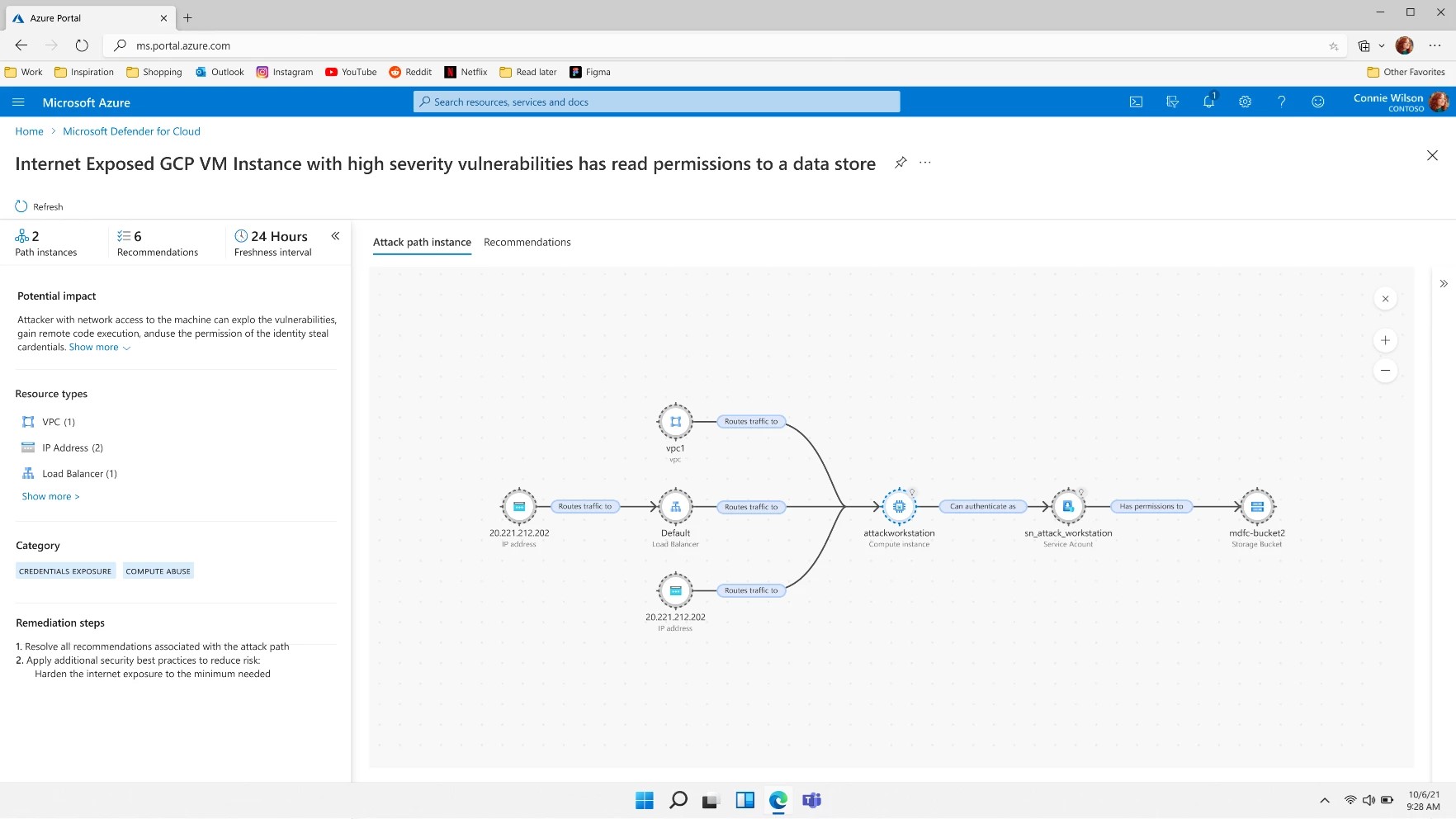

El 15 de agosto de 2023, Defender CSPM extenderá sus capacidades avanzadas de análisis sin agente, postura de seguridad con reconocimiento de datos, gráfico de seguridad en la nube y análisis de ruta de ataque a GCP, para proporcionar una vista contextual única de los riesgos en la nube en Amazon Web Services (AWS), Azure , GCP y entornos híbridos. Defender CSPM proporciona capacidades avanzadas de gestión de la postura y es reconocido por KuppingerCole como líder general, campeón del mercado, líder de producto y líder de innovación en su brújula de liderazgo CSPM 2023, que señala «Organizaciones que buscan un CSPM que proporcione capacidades multinube, incluida la postura de seguridad consciente de los datos debería considerar Microsoft Defender para la nube”.5 Defender CSPM brinda capacidades avanzadas de administración de posturas con visibilidad completa en la nube y los recursos híbridos desde el escaneo sin agente, información contextual integrada de código, identidades, datos, exposición a Internet, cumplimiento, análisis de ruta de ataque y más, para priorizar sus riesgos más críticos. Los clientes podrán aprovechar el escaneo sin agente para obtener una visibilidad completa de sus recursos informáticos de GCP, AWS, Azure y locales en el gráfico de seguridad de la nube y el análisis de la ruta de ataque para priorizar y mitigar el riesgo contra amenazas potenciales.

Dentro de las nuevas capacidades CSPM de Defender para GCP, también ampliamos nuestras capacidades de detección de datos confidenciales a GCP Cloud Storage. Con este avance, los clientes podrán descubrir todos sus depósitos de GCP Cloud Storage, identificar más de 100 tipos de información confidencial y evaluar su postura de seguridad de datos a través de consultas de gráficos de seguridad en la nube y análisis de ruta de ataque. Ahora los clientes pueden identificar los riesgos de exposición de datos que podrían ser confidenciales en los recursos de almacenamiento de Azure, AWS y GCP y fortalecer su postura de seguridad de datos en múltiples nubes.

Elegimos Microsoft Defender para la nube como nuestra CNPP debido a la seguridad en la nube robusta e inteligente que brinda con CSPM proactivo y en la protección de nuestras cargas de trabajo en la nube. Ya nos impresionó el valor de la protección de la carga de trabajo en la nube de Microsoft, por lo que fue una elección fácil usar también Defender CSPM. Su escaneo sin agente nos permite obtener información sobre nuestras máquinas virtuales, cuentas de almacenamiento y contenedores con rapidez, y el análisis de ruta de ataque con su información contextual nos ayuda a priorizar y remediar los riesgos. Defender for Cloud es fundamental para ayudar aún más a nuestros equipos de seguridad a ahorrar tiempo para centrarse en prevenir incidentes de seguridad y darnos tranquilidad al saber que tenemos seguridad en todo el ciclo de vida de la aplicación.

—Gerente de seguridad en la nube, Mercedes-Benz Group AG

Obtengan monitoreo de políticas multinube como una oferta gratuita

El punto de referencia de seguridad en la nube (MCSB, por sus siglas en inglés) de Microsoft amplía la guía de control de seguridad y las verificaciones de cumplimiento a GCP, para completar el monitoreo de nubes múltiples en Azure, AWS y GCP como una oferta gratuita. MCSB proporciona un marco de control centrado en la nube asignado a los principales puntos de referencia regulatorios de la industria (CIS, PCI, NIST y más) y herramientas de implementación específicas de la nube activadas de forma predeterminada para mantener el cumplimiento de la seguridad de la nube en todas las nubes.6 Hoy, junto con Azure existente y la guía de AWS, las organizaciones ahora pueden aprovechar la guía de seguridad de MCSB para entornos de GCP y acceder a las comprobaciones de GCP (como una característica de vista previa) en el contexto de los controles de MCSB en el panel de cumplimiento normativo en Microsoft Defender para la nube. Además de la verificación del cumplimiento de políticas disponible a través de MCSB, los clientes de Microsoft también se benefician del soporte de registro en la nube ampliado y gratuito que anunciamos el mes pasado.

Eviten la carga y distribución de malware casi en tiempo real

Defender for Cloud también mejora la seguridad de los datos en la nube en tiempo de ejecución. Nos complace compartir la próxima disponibilidad general de Malware Scanning en Microsoft Defender for Storage.7 A partir del 1 de septiembre de 2023, los equipos de seguridad pueden habilitar una capa adicional de protección para detectar y evitar que las cuentas de almacenamiento actúen como un punto de entrada de malware y distribución.

Las organizaciones confían en el almacenamiento en la nube para almacenar y acceder a datos y archivos, que a menudo contienen datos confidenciales y críticos. Sin embargo, debido a su papel crítico y conectado en el entorno de nube de una organización, el almacenamiento en la nube puede ser un vector de ataque efectivo para que los actores maliciosos carguen y distribuyan malware. En el pasado, los métodos de protección contra malware se han centrado de manera primordial en los recursos informáticos. La protección para el almacenamiento en este modelo anterior requeriría complejas soluciones de red que afectarían de manera negativa el rendimiento general.

Construimos Malware Scanning en Defender for Storage para eliminar las complejidades de la red y optimizar la detección de malware para Microsoft Azure Blob Storage casi en tiempo real cuando se carga el contenido. El contenido se escanea de manera automática en busca de malware metamórfico y polimórfico, y los resultados se registran en automático en los metadatos del blob.

Conozcan más sobre las nuevas capacidades de seguridad multinube de Defender for Cloud.

Administren el riesgo de vulnerabilidad en las implementaciones en la nube

A medida que las organizaciones adoptan nuevas tecnologías en la computación en la nube, los dispositivos de Internet de las cosas (IoT) y el trabajo remoto, su superficie de ataque se expande, lo que hace que la gestión de vulnerabilidades sea cada vez más desafiante. Los equipos de seguridad deben repensar cómo proteger una cartera diversa y en crecimiento de dispositivos fuera de los límites organizacionales tradicionales, lo que agrega complejidad al proceso de administración de vulnerabilidades. Este proceso requiere una combinación de política y definición de alcance que no se puede adquirir en el mercado. En cambio, debe establecerse y madurar dentro de una organización, en función de su apetito de riesgo específico y nivel de madurez.

En los últimos años, Microsoft se ha establecido como una solución líder para la gestión de riesgos de vulnerabilidades (VRM, por sus siglas en inglés) que aprovecha su inteligencia de amenazas y su experiencia en seguridad. Microsoft Defender Vulnerability Management se ha convertido en una solución líder para una amplia gama de organizaciones de clientes, brindándoles capacidades de un extremo a otro en todo el ciclo de vida de VRM. Está diseñado para ayudar a las organizaciones a identificar, evaluar, priorizar y remediar las vulnerabilidades en sus entornos de TI, lo que lo convierte en una herramienta ideal para administrar una superficie de ataque ampliada y reducir la postura de riesgo general. Estamos encantados de anunciar que Defender Vulnerability Management ahora se ofrece como una solución independiente, lo que significa que los clientes pueden comprarla por separado y aprovechar el conjunto completo de capacidades principales y premium en su cartera de dispositivos administrados y no administrados. Los clientes de Microsoft 365 E5 y Defender para Endpoint Plan 2 tienen las capacidades principales incluidas y pueden obtener la solución de administración de vulnerabilidades completa con el complemento de vulnerabilidades de Defender.

Comprometidos con proteger el patrimonio de toda la organización, nos complace anunciar la disponibilidad general de las evaluaciones de vulnerabilidad para contenedores en Defender CSPM y la versión preliminar de las evaluaciones de vulnerabilidad para contenedores en Microsoft Defender para contenedores que usan Defender Vulnerability Management. Con el auge de la contenedorización y los microservicios, es más importante que nunca proteger la cadena de suministro de software y asegurarse de que las imágenes de los contenedores estén libres de vulnerabilidades. Las nuevas capacidades de evaluación de vulnerabilidades de contenedores de Defender Vulnerability Management permiten a las organizaciones escanear imágenes de contenedores en busca de vulnerabilidades y priorizar los esfuerzos de remediación, según la gravedad de las vulnerabilidades.

Obtengan más información sobre la nueva oferta independiente y las capacidades ampliadas de Defender Vulnerability Management.

Obtengan protección adicional y cobertura ampliada para endpoints

No pueden proteger y administrar lo que no pueden ver. Esto significa que un modelo Zero Trust (Confianza Cero) no puede limitarse solo a los endpoints (terminales) inscritos en Microsoft Intune, sino que debe extenderse a los dispositivos integrados con las soluciones de seguridad de Microsoft. Si no pueden distribuir políticas de cumplimiento o seguridad a todos sus dispositivos, no pueden implementar un modelo Zero Trust.

Ahora puede ampliar la cobertura y brindar protección adicional desde un único panel unificado con Microsoft Intune, que puede administrar la configuración de seguridad de cualquier dispositivo con Microsoft Defender para Endpoint, incluidos los endpoints de Windows, macOS y Linux.8 Estas políticas y configuraciones permiten los administradores de seguridad permanezcan en el portal de Defender para administrar Defender para Endpoint y las directivas de seguridad de puntos de conexión de Intune para las configuraciones de seguridad de Defender. Ahora los administradores de seguridad pueden implementar políticas desde Intune para administrar la configuración de seguridad de Defender en dispositivos integrados en Defender para Endpoint, sin inscribir esos dispositivos en Intune.

La integración de Secure Score con Microsoft Intune significa que las recomendaciones para el estado del dispositivo y la configuración de seguridad para los puntos finales de su organización desde Intune ahora se incluyen en Microsoft Secure Score. Secure Score es la medida de la postura de seguridad de una organización. Esta puntuación se utiliza para evaluar el riesgo, impulsar acciones de configuración, planificar mejoras e informar a la gerencia. Más puntos en Secure Score equivalen a más acciones realizadas para mejorar la postura de seguridad de una organización.

Y por último, de manera reciente anunciamos una nueva solución que agrega otra capa de protección para dispositivos Samsung Galaxy con certificación de dispositivo respaldada por hardware.9 La certificación de dispositivo es un mecanismo crucial para verificar la confianza y el estado del dispositivo para ayudar a detectar si un dispositivo ha sido comprometido. Sobre la base de nuestra asociación estratégica con Samsung, esta certificación ayuda a evitar que endpoints maliciosos accedan a los recursos de la organización a través de utilizar información válida del cliente, tomada de otro dispositivo y limitando la manipulación de las solicitudes de los clientes. La criptografía respaldada por hardware de Samsung y las políticas de protección de aplicaciones de Intune verifican el extremo del cliente y aseguran la comunicación entre el cliente y el servicio de Intune. Permite una verificación de estado confiable respaldada por hardware en el dispositivo, que brinda a las organizaciones que permiten que los dispositivos móviles Samsung Galaxy accedan a su red corporativa la confianza de que los dispositivos Galaxy de propiedad personal tienen el mismo nivel sólido de protección adicional que los dispositivos propiedad de la empresa.

Continuar con la entrega para nuestros clientes

Con nuestros últimos anuncios de productos y funciones, los clientes que trabajan para proteger sus implementaciones multinube y multiplataforma pueden tener una visión más clara de su entorno, reducir el riesgo y obtener mejoras en la seguridad de sus datos y sistemas. En Microsoft, nos comprometemos a proporcionar a nuestros clientes las herramientas y los recursos que necesitan para protegerlo todo.

Conozcan más

Para obtener más información sobre las soluciones de seguridad de Microsoft, visiten nuestro sitio web. Agreguen a Favoritos el blog de seguridad para mantenerse al día con nuestra cobertura experta en asuntos de seguridad. Además, síganos en LinkedIn (Microsoft Security) y Twitter (@MSFTSecurity) para conocer las últimas noticias y actualizaciones sobre ciberseguridad.

12023 Informe sobre el estado de la nube, Flexera. 2023.

2Los ciberataques basados en la nube aumentaron un 48% en 2022, Continuity Central. 19 de enero de 2023.

3Gartner®, Market Guide for Cloud-Native Application Protection Platforms, Neil MacDonald, et al. 14 de marzo de 2023.

4La próxima ola de seguridad multinube con Microsoft Defender for Cloud, una plataforma de protección de aplicaciones nativas de la nube (CNAPP), Vlad Korsunsky. 22 de marzo de 2023.

5Brújula de liderazgo: gestión de la postura de seguridad en la nube, KuppingerCole. 27 de julio de 2023.

6Anuncio del punto de referencia de seguridad en la nube de Microsoft (versión preliminar pública), Jim Cheng. 13 de octubre de 2022.

7Análisis de malware para almacenamiento en la nube Anuncio previo de GA | prevenir la distribución de contenido malicioso, Inbal Argov. 26 de julio de 2023.

8Administren la configuración de seguridad para Windows, macOS y Linux de forma nativa en Defender para Endpoint, Dan Levy. 11 de julio de 2023.

9La atestación de dispositivos respaldada por hardware impulsa a los trabajadores móviles, Michael Wallent. 27 de julio de 2023.