Das Jahr 2020 hat viele Unternehmen vor große Herausforderungen im Bereich Cybersecurity gestellt. Während die Bedrohungslandschaft durch neue Entwicklungen geprägt wird, rüsten auch die IT-Verantwortlichen mit modernen Sicherheitsstrategien und innovativen Technologien auf. Ein präzises Bild der Sicherheitslage von Unternehmen in der D-A-CH-Region eröffnet die Studie Cyber Security der IDG-Marktforschung, die heute im Rahmen der it-sa 365 vorgestellt wurde. Als Partner der Studie möchten wir die wichtigsten Erkenntnisse teilen und zeigen, wie Unternehmen sowohl ihre Beschäftigten als auch ihre Daten, Geräte und Infrastrukturen schützen können.

Auch Europas führende Fachmesse für IT-Sicherheit findet in diesem Jahr rein digital statt: Die sogenannte it-sa 365 ermöglicht es IT-Sicherheitsanbietern und -verantwortlichen ab sofort, sich rund ums Jahr mit Branchenexpert*innen in Workshops und Onlineevents auszutauschen – sei es zu Cloud Computing Security, Datenschutz und Datensicherheit oder Sicherheitsmanagement. Im Rahmen der it-sa 365 haben wir heute die Ergebnisse der umfassenden Studie Cyber Security der IDG-Marktforschung vorgestellt. Dazu wurden mehr als 600 IT-Verantwortliche von Unternehmen in der D-A-CH-Region (Deutschland, Österreich und Schweiz) in Interviews befragt, darunter strategische IT-Entscheider*innen auf C-Level-Ebene sowie IT-Spezialist*innen. So viel sei verraten: Das Jahr 2020 hat vor dem Hintergrund flächendeckender Remote-Arbeit und Corona-bezogener Phishing-Kampagnen ein stärkeres Bewusstsein für Cyberbedrohungen in den Organisationen geschaffen. Doch wie können insbesondere kleine und mittelständische Unternehmen (KMU) die Sicherheit und Produktivität ihres Geschäfts stärken?

Risiken lauern überall – innerhalb und außerhalb von Organisationen

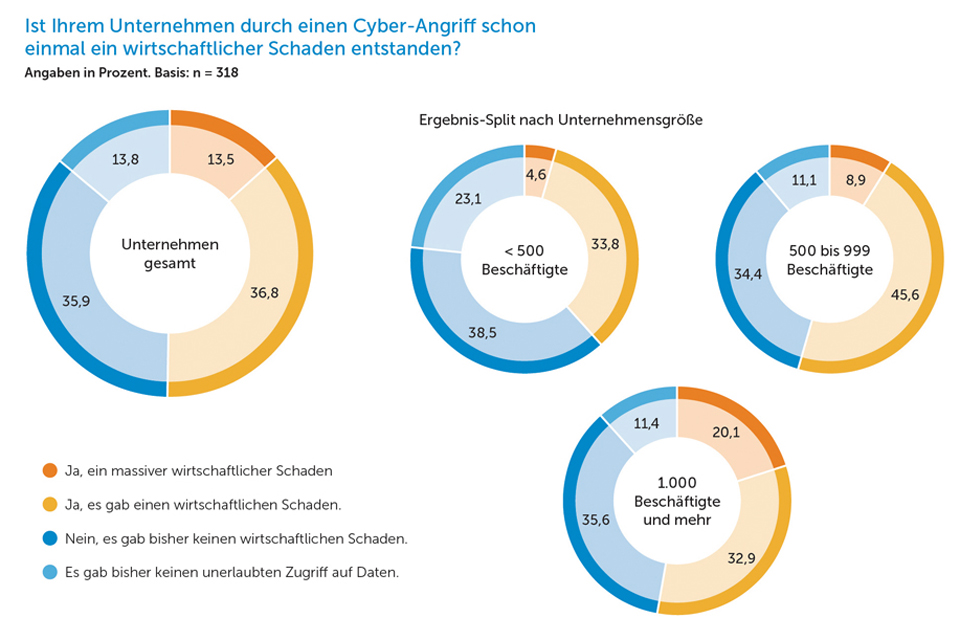

Die Anzahl und Qualität von Cyberangriffen sind in den vergangenen Jahren rapide gestiegen. Auch die Unternehmen erkennen das wachsende Risiko, so identifizieren 41 Prozent Cyberkriminalität als größtes Geschäftsrisiko. Phishing-Kampagnen, Social Engineering und Ransomware – die Techniken der Hacker*innen sind vielseitig und können grundsätzlich jede Organisation treffen. Wie schwerwiegend der wirtschaftliche Schaden eines Hackerangriffs ist, hängt dabei auch von der Unternehmensgröße ab: Je kleiner eine Firma ist, desto geringer fällt meist der Schaden aus. Während große Unternehmen häufiger massive Schäden erleiden, wurden laut der Studie Cyber Security jedoch auch 40 Prozent der kleinen Unternehmen durch Cyberattacken geschädigt. Um sich vor solchen Angriffen schützen zu können, bedarf es eines Sicherheitssystems, das alle diese Risiken kennt und minimiert – von Endpunkten über Datenschutzrichtlinien bis zur automatisierten Untersuchung und Abwehr von professionellen Cyberattacken. Microsoft Threat Protection (MTP) bietet einen ganzheitlichen Ansatz, der es Unternehmen ermöglicht, sich der Bedrohungslage erfolgreich entgegenzustellen. Die intelligente und automatisierte Komplettlösung ist dank künstlicher Intelligenz (KI) und Machine Learning aus der Cloud in der Lage, Angriffe frühzeitig zu erkennen, zu stoppen und Präventionsmaßnahmen einzuleiten – auch bei einem neuartigen Virentyp.

Um sich vor solchen Angriffen schützen zu können, bedarf es eines Sicherheitssystems, das alle diese Risiken kennt und minimiert – von Endpunkten über Datenschutzrichtlinien bis zur automatisierten Untersuchung und Abwehr von professionellen Cyberattacken. Microsoft Threat Protection (MTP) bietet einen ganzheitlichen Ansatz, der es Unternehmen ermöglicht, sich der Bedrohungslage erfolgreich entgegenzustellen. Die intelligente und automatisierte Komplettlösung ist dank künstlicher Intelligenz (KI) und Machine Learning aus der Cloud in der Lage, Angriffe frühzeitig zu erkennen, zu stoppen und Präventionsmaßnahmen einzuleiten – auch bei einem neuartigen Virentyp.

Dafür ist es besonders wichtig, dass die zahlreichen Lösungen miteinander kommunizieren und Signale austauschen. In unserem Microsoft 365 Security Center erhalten Sicherheitsteams eine umfassende Ansicht aller erfassten Signale ihrer Microsoft 365-Umgebung und können Identitäten, Daten, Geräte, Apps und Infrastrukturen verwalten. Insbesondere für kleine und mittelständische Kunden bietet die einheitliche Sicherheitsverwaltung aus der Cloud Vorteile. Anstelle von hohen Kosten für Schutzmaßnahmen und die Unterhaltung einer unternehmenseigenen IT-Abteilung laufen die Sicherheitsprozesse automatisiert ab – und Nutzer*innen, Endpunkte, Cloud-Apps und Daten sind wirksam vor Angriffsvektoren geschützt.

Denn ist ein Hackerangriff erfolgreich, zieht das massive Schäden nach sich. Laut IDG-Studie leiden Unternehmen am häufigsten unter dem Verlust unternehmenskritischer Daten. Um diese noch besser zu schützen, bieten wir Kunden mit Microsoft Information Protection eine umfassende Lösung für den Informationsschutz, die sich über Geräte, Anwendungen, Clouddienste und die lokale Infrastruktur erstreckt. So können Organisationen ihre vertraulichen Informationen klassifizieren und schützen – von der Speicherung bis zur Übertragung.

Während die Umfrage zeigt, dass ein Großteil der Unternehmen Cyberangriffe von außen als reale Gefahr erkennt, bewerten jedoch nur knapp 20 Prozent der befragten Organisationen Insiderrisiken als bedrohlich. Für die IT-Sicherheitsstrategie kann dies mitunter bedeuten, dass interne Bedrohungen vernachlässigt werden. Ein Fehler, der zu großem Schaden führen kann. So sind bereits 55 Prozent der Unternehmen Opfer eines Datendiebstahls durch ehemalige oder aktuelle Beschäftigte geworden. Fast genauso viele wurden von Partnern aus ihrer Lieferkette oder Dienstleistern angegriffen. Unternehmen können dem mit unserer Compliance-Lösung Insider Risk Management vorbeugen. Als Teil von Microsoft 365 unterstützt die Lösung dabei, Risiken zu definieren, zu erkennen und schnell geeignete Maßnahmen zu ergreifen – seien es Verstöße gegen die Vertraulichkeit, Diebstahl von geistigem Eigentum oder Betrug.

Zero Trust und intelligente, automatisierte Lösungen sind auf dem Vormarsch

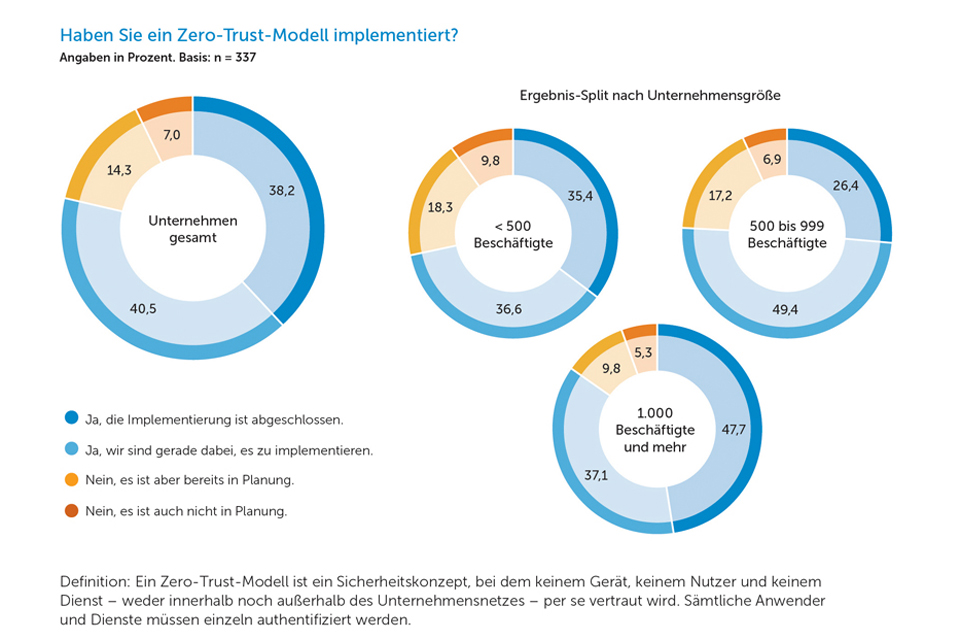

Trotz der aktuellen Bedrohungslandschaft hält das Jahr 2020 auch gute Nachrichten bereit: Über 90 Prozent der befragten Unternehmen setzen sich mit dem Thema Zero Trust auseinander. So setzen 38 Prozent bereits ein Zero-Trust-Modell ein, 41 Prozent befinden sich derzeit in der Implementierung und weitere 14 Prozent planen die Einführung. Die nachhaltige Etablierung dieser Sicherheitsstrategie ist für uns erfreulich. Wir sind schon lange davon überzeugt, dass es heute nicht mehr ausreicht, eine Mauer um Netzwerke zu ziehen und davon auszugehen, dass jede*r darin auch eine Berechtigung dazu hat. Während Netzwerke früher abgeschirmt von der Außenwelt waren, trägt heute jede*r von uns einen leistungsstarken Computer in der Hosentasche mit sich. Die COVID-19-Pandemie hat diese Entwicklung noch verstärkt. Umso wichtiger ist es, Risikosignale über alle Identitäten, Geräte, Anwendungen und Daten hinweg zu prüfen, bevor Zugriff gewährt wird. Unsere Zero Trust-Strategie wenden wir bereits seit Langem an, um unsere Software und Services sicherer zu machen. So wie Cloud-Technologie die Grenzen von Zusammenarbeit neu definiert, helfen unsere KI-Sicherheitsanwendungen dabei, diese grenzenlosen Systeme zu sichern. Intelligente Technologien wie künstliche Intelligenz und Machine Learning ermöglichen es uns nicht nur, für riesige Infrastrukturen das Zero Trust-Modell zu etablieren. Ihr Einsatz ist in einer vernetzten Welt unerlässlich. Denn das Wachstum von Hackerangriffen auf IT-Infrastrukturen führt dazu, dass fast jeder zweite Alarm in Firmennetzwerken nicht untersucht wird. Die schiere Menge an Signalen kann von Menschen kaum noch untersucht werden. Mit Hilfe von KI und Machine Learning können wir Angriffssignale heute doppelt so schnell analysieren und beantworten wie noch vor einem Jahr. So verwundert es nicht, dass die Bedeutung von künstlicher Intelligenz und Security Automation in der IT-Sicherheit weiter gestiegen ist. Laut IDG-Studie nutzen bereits 48 Prozent der Unternehmen KI in ihren Security-Konzepten, 51 Prozent setzen auf Security Automation in ihrer IT-Sicherheitsstrategie. Security Automation meint den Einsatz automatischer Systeme zur Erkennung und Verhinderung von Cyber-Bedrohungen. So wird eine synchronisierte Verteidigung über alle Plattformen und Bedrohungsszenarien hinweg möglich und menschliche Expert*innen erhalten die Möglichkeit, ihren Fokus auf die bedrohten Systeme zu richten.

Intelligente Technologien wie künstliche Intelligenz und Machine Learning ermöglichen es uns nicht nur, für riesige Infrastrukturen das Zero Trust-Modell zu etablieren. Ihr Einsatz ist in einer vernetzten Welt unerlässlich. Denn das Wachstum von Hackerangriffen auf IT-Infrastrukturen führt dazu, dass fast jeder zweite Alarm in Firmennetzwerken nicht untersucht wird. Die schiere Menge an Signalen kann von Menschen kaum noch untersucht werden. Mit Hilfe von KI und Machine Learning können wir Angriffssignale heute doppelt so schnell analysieren und beantworten wie noch vor einem Jahr. So verwundert es nicht, dass die Bedeutung von künstlicher Intelligenz und Security Automation in der IT-Sicherheit weiter gestiegen ist. Laut IDG-Studie nutzen bereits 48 Prozent der Unternehmen KI in ihren Security-Konzepten, 51 Prozent setzen auf Security Automation in ihrer IT-Sicherheitsstrategie. Security Automation meint den Einsatz automatischer Systeme zur Erkennung und Verhinderung von Cyber-Bedrohungen. So wird eine synchronisierte Verteidigung über alle Plattformen und Bedrohungsszenarien hinweg möglich und menschliche Expert*innen erhalten die Möglichkeit, ihren Fokus auf die bedrohten Systeme zu richten.

Umfassender Schutz in der neuen Normalität

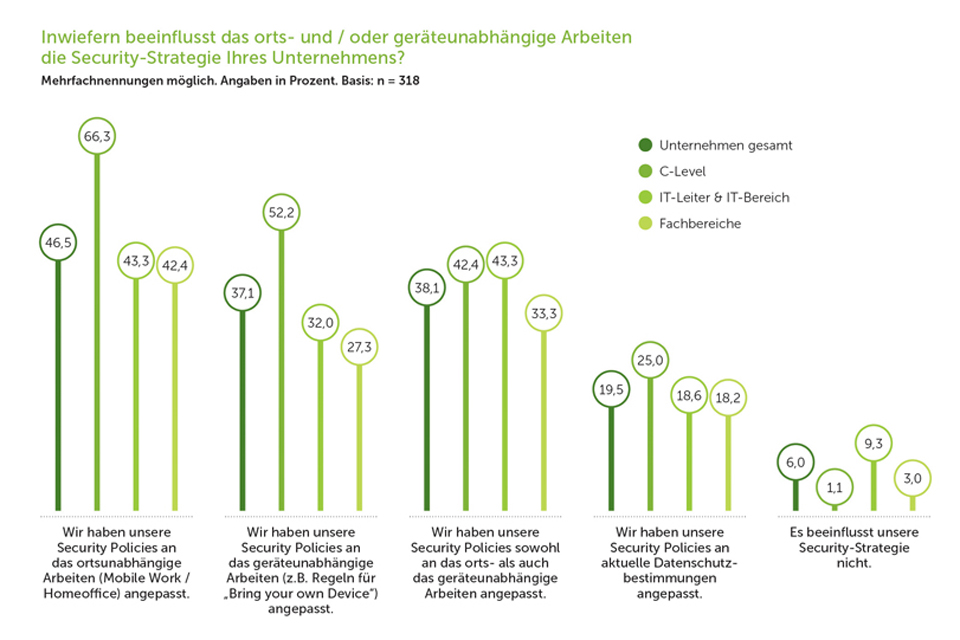

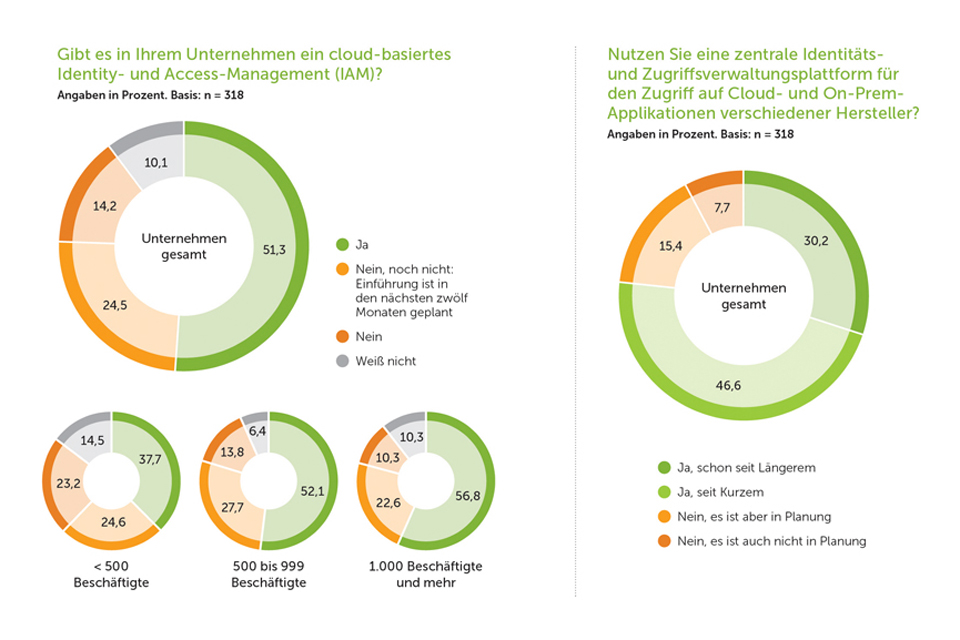

In der Pandemie arbeiteten Millionen Menschen teilweise zum ersten Mal mobil oder im Homeoffice. Was vor Corona in Unternehmen nur wenig verbreitet war, ist heute die neue Normalität. Die Ergebnisse der Studie Cyber Security zeigen, dass in nur noch vier Prozent der Unternehmen weder orts- noch geräteunabhängiges Arbeiten erlaubt ist. Während das mobile Arbeiten in 21 Prozent der befragten Unternehmen möglich ist, ist die freie Gerätewahl nur wenig verbreitet – gerade einmal bei drei Prozent. Der Wandel unserer Arbeitswelt sollte auch in der Security-Strategie berücksichtigt werden. Wie die Umfrage zeigt, ist dies bei vielen befragten Organisationen der Fall, jedoch nicht durchgehend. Nur jedes zweite Unternehmen (47 Prozent) hat das mobile Arbeiten und die Arbeit im Homeoffice in der IT-Sicherheit berücksichtigt.  Stichwort „Bring Your Own Device“ (BYOD): Beschäftigte erwarten, mit verschiedensten Geräten – ob firmeneigene oder private – auf wichtige Geschäftsdaten und -Tools zugreifen zu können, die sie für produktives Arbeiten benötigen. Werkzeuge für die Identitäts- und Zugriffsverwaltung ermöglichen es Unternehmen, die Identitäten ihrer Nutzer*innen zu schützen und den Zugang zu wichtigen Ressourcen je nach Risikoniveau durch bedingten Zugriff zu kontrollieren. Wie die aktuelle Umfrage zeigt, setzen dabei 51 Prozent der Unternehmen auf eine cloud-basierte Lösung für IAM (Identity– und Access-Management), weitere 25 Prozent planen deren Einführung in den nächsten zwölf Monaten. Unsere Identitätsplattform aus der Cloud heißt Azure Active Directory (Azure AD). Die Lösung vereinfacht die Verwaltung und Absicherung von Identitäten und schützt Benutzer*innen mit Single Sign-On (SSO) und mehrstufiger Authentifizierung (MFA). Bereits heute verwaltet Azure AD jeden Tag mehr als 1,2 Milliarden Identitäten und verarbeitet über 8 Milliarden Authentifizierungen. Dabei beschränkt sich die umfassende Sicherheit nicht nur auf unsere cloudbasierten Microsoft-Tools, sondern bietet den gleichen Schutz auch für On Premises-Anwendungen sowie für Apps von Drittanbietern.

Stichwort „Bring Your Own Device“ (BYOD): Beschäftigte erwarten, mit verschiedensten Geräten – ob firmeneigene oder private – auf wichtige Geschäftsdaten und -Tools zugreifen zu können, die sie für produktives Arbeiten benötigen. Werkzeuge für die Identitäts- und Zugriffsverwaltung ermöglichen es Unternehmen, die Identitäten ihrer Nutzer*innen zu schützen und den Zugang zu wichtigen Ressourcen je nach Risikoniveau durch bedingten Zugriff zu kontrollieren. Wie die aktuelle Umfrage zeigt, setzen dabei 51 Prozent der Unternehmen auf eine cloud-basierte Lösung für IAM (Identity– und Access-Management), weitere 25 Prozent planen deren Einführung in den nächsten zwölf Monaten. Unsere Identitätsplattform aus der Cloud heißt Azure Active Directory (Azure AD). Die Lösung vereinfacht die Verwaltung und Absicherung von Identitäten und schützt Benutzer*innen mit Single Sign-On (SSO) und mehrstufiger Authentifizierung (MFA). Bereits heute verwaltet Azure AD jeden Tag mehr als 1,2 Milliarden Identitäten und verarbeitet über 8 Milliarden Authentifizierungen. Dabei beschränkt sich die umfassende Sicherheit nicht nur auf unsere cloudbasierten Microsoft-Tools, sondern bietet den gleichen Schutz auch für On Premises-Anwendungen sowie für Apps von Drittanbietern.

Nachbesserung beim Schutz von Administratorkonten notwendig

Während die Bedeutung von sicherer Identitäts- und Zugriffverwaltung in das Bewusstsein der Unternehmen gerückt ist, besteht beim Schutz von Administratorkonten oder anderen Konten mit hohen Berechtigungen noch Nachholbedarf. Wie die Ergebnisse zeigen, setzt weniger als die Hälfte der befragten Unternehmen auf spezielle Lösungen für den Schutz dieser Accounts. So werden die Administratorzugänge genauso geschützt wie einfache Nutzerzugänge. Eine große Sicherheitslücke: Wird ein privilegierter Zugang mit Administratorrechten gehackt, kann das dazu führen, dass sämtliche Zugänge unsicher werden. Dem kann man einfach Abhilfe schaffen, indem auch Administrator*innen über einen einfachen Nutzeraccount arbeiten und nur, wenn notwendig, Zugriff auf gewisse Ressourcen anfordern können. Unsere Lösung Azure AD Identity Governance gewährleistet, dass die richtige Person den richtigen Zugriff auf die richtigen Ressourcen hat. Mit diesen und den zugehörigen Funktion von Azure AD und Enterprise Mobility + Security In Microsoft 365 können Unternehmen das Zugriffsrisiko minimieren, indem sie kritische Ressourcen und den Zugriff darauf schützen, überwachen und gleichzeitig die Produktivität der Beschäftigten und Geschäftspartner sicherstellen.

Gemeinsam für eine ganzheitliche Sicherheit

Die IDG-Studie hat gezeigt: Insellösungen gehören vielerorts der Vergangenheit an. Offenheit bei Sicherheitslösungen und die Möglichkeit, andere Anbieter einbinden zu können, ist für die Befragten zentral. So legen sechs von zehn Unternehmen großen Wert darauf, Insellösungen zu vermeiden. Wir möchten Organisationen bei der Etablierung einer ganzheitlichen IT-Sicherheit unterstützen. Dazu bieten wir ihnen nicht nur unsere technologischen Sicherheitslösungen und Services, wir arbeiten auch stetig an ihrer Verbesserung. Eine moderne Cybersicherheit kann jedoch nur erfolgreich sein, wenn wir sie aus verschiedenen Perspektiven betrachten. Wir sind überzeugt: IT-Sicherheit ist ein Teamsport. Aus diesem Grund haben wir im Jahr 2018 gemeinsam mit 26 weiteren Softwareanbietern die Microsoft Intelligent Security Association (MISA) gegründet. Heute ist die Organisation auf 133 Mitglieder angewachsen, Tendenz steigend. Gemeinsam treiben wir die Integration unserer Lösungen voran, um gegen immer neue Bedrohungen gewappnet zu sein und um unseren Kunden einen nahtlosen Schutz zu bieten.

Die gesamte Studie Cyber Security können Sie sich hier herunterladen. Mehr Informationen zu unseren Unternehmenslösungen gibt es hier.

Ein Beitrag von Stratos Komotoglou

Senior Subsidiary Product Marketing Manager Microsoft 365 Security bei Microsoft Deutschland

@HerrStratos