Por: Vasu Jakkal, vicepresidenta corporativa de seguridad, cumplimiento e Identidad.

Operamos en el panorama de ciberseguridad más complejo que jamás hayamos visto. Si bien nuestra capacidad actual para detectar y responder a ataques ha madurado de manera rápida en los últimos años, los malos actores no se han quedado quietos. Los ataques a gran escala como los realizados por Nobelium1 y Hafnium, junto con los ataques de ransomware a la infraestructura crítica indican que los atacantes se han vuelto cada vez más sofisticados y coordinados. Está más que claro que el trabajo de los departamentos de ciberseguridad y TI es crítico para nuestra seguridad nacional y global.

Microsoft tiene un nivel único de acceso a los datos sobre amenazas y ataques cibernéticos a nivel mundial, y estamos comprometidos a compartir esta información y conocimientos para un bien mayor. Como lo ilustran los ataques recientes, colaboramos en los sectores público y privado, así como con nuestros pares y socios de la industria, para crear una comunidad de ciberseguridad más fuerte e inteligente para la protección de todos.

Esta relación colaborativa incluye al gobierno de los Estados Unidos y celebramos los hitos, que se acercan de manera rápida, de la Orden Ejecutiva de Ciberseguridad de Estados Unidos2 (EO). La EO especifica acciones concretas para fortalecer la ciberseguridad nacional y abordar amenazas cada vez más sofisticadas en las agencias federales y en todo el ecosistema digital. Esta orden dirige a las agencias y sus proveedores a mejorar las capacidades y la coordinación en el intercambio de la información, la detección de incidentes, la respuesta a incidentes, la seguridad de la cadena de suministro de software y la modernización de TI, que apoyamos de todo corazón.

Con estas acciones nacionales puestas en marcha y un llamado a todas las empresas a mejorar las posturas en ciberseguridad, Microsoft y nuestro extenso ecosistema de socios, están listos para ayudar a proteger nuestro mundo. El marco moderno para proteger la infraestructura crítica, minimizar incidentes futuros y crear un mundo más seguro ya existe: Confianza Cero (Zero Trust). Hemos ayudado a muchas organizaciones públicas y privadas a establecer e implementar un enfoque de Confianza Cero, en especial a raíz de la ola de trabajo remoto e híbrido de 2020-2021. Y Microsoft mantiene su compromiso de ofrecer soluciones integrales e integradas de seguridad a escala, y a brindar apoyo a los clientes en cada paso de su jornada de seguridad, incluida un guía detallada para la implementación de Confianza Cero.

El papel fundamental de Confianza Cero para ayudar a proteger nuestro mundo

La evidencia es clara: el antiguo paradigma de seguridad de construir una fortaleza impenetrable alrededor de sus recursos y datos no es viable frente a los desafíos actuales. Las realidades del trabajo híbrido y remoto significan que la gente se mueve con fluidez entre sus vidas laborales y personales, a través de múltiples dispositivos y con una mayor colaboración tanto dentro como fuera de los límites de la organización. Los puntos de entrada para los ataques (identidades, dispositivos, aplicaciones, redes, infraestructura y datos) viven fuera de las protecciones de los perímetros tradicionales. El patrimonio digital moderno está distribuido, es diverso y complejo.

Esta nueva realidad requiere de un enfoque de Confianza Cero.

La sección 3 de la EO pide “pasos decisivos” para que el gobierno federal “modernice su enfoque de la ciberseguridad” al acelerar el paso hacia servicios seguros en la nube y la implementación de Confianza Cero, incluido un mandato de autenticación multifactor y cifrado de extremo a extremo de datos. Aplaudimos este reconocimiento de la estrategia Confianza Cero como una mejor práctica de ciberseguridad, así como el estímulo de la Casa Blanca al sector privado para tomar “medidas ambiciosas” en la misma dirección que las directrices de EO.

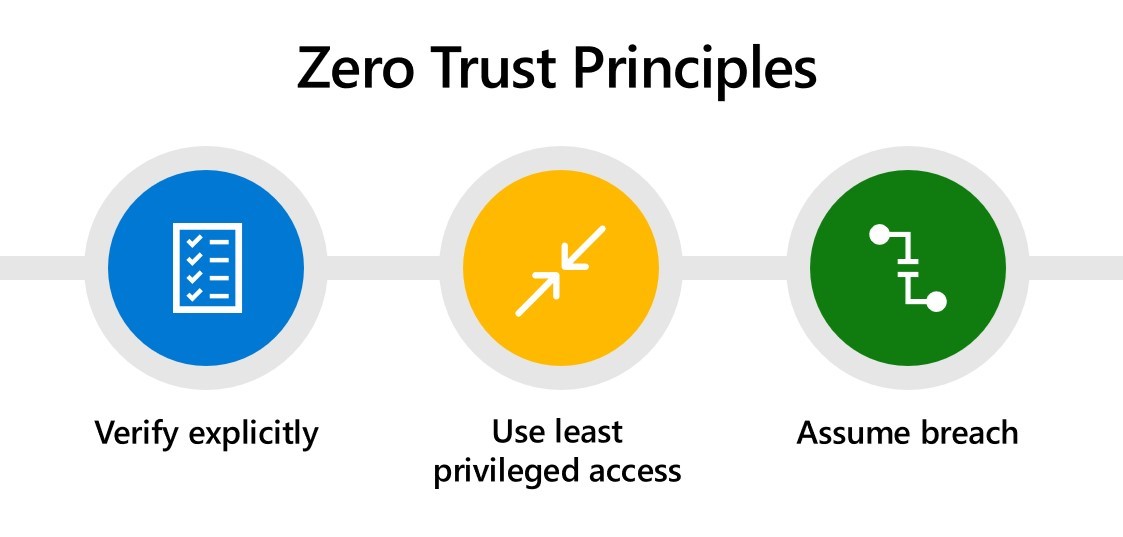

Según la Sección 3, los estándares federales y las pautas para Confianza Cero son desarrollados por el Instituto Nacional de Estándares y Tecnología (NIST, por sus siglas en inglés) del Departamento de Comercio de Estados Unidos, de manera similar a otras medidas de innovación científica y de la industria. NIST ha definido Confianza Cero en términos de varios principios básicos:

- Toda la autenticación y autorización de recursos son dinámicas y se aplican de manera estricta antes de que se permita el acceso.

- El acceso a la confianza en el solicitante se evalúa antes de otorgar el acceso. El acceso también debe otorgarse con los privilegios mínimos necesarios para completar la tarea.

- Los activos siempre deben actuar como si un atacante estuviera presente en la red empresarial.

En Microsoft, hemos resumido estos principios de Confianza Cero en tres principios: verificar de manera explícita, usar el acceso con menos privilegios y asumir una brecha. Utilizamos estos principios para nuestra orientación estratégica a los clientes, el desarrollo de software y la postura de seguridad global.

Las organizaciones que operan con una mentalidad de Confianza Cero son más resistentes, coherentes y receptivas a los nuevos ataques. Una verdadera estrategia de Confianza Cero de extremo a extremo no solo dificulta que los atacantes ingresen a la red, sino que también minimiza el radio de explosión potencial al evitar el movimiento lateral.

Si bien es fundamental evitar que los malos actores obtengan acceso, es solo una parte de la ecuación de Confianza Cero. Ser capaz de detectar a un actor sofisticado dentro de su entorno es clave para minimizar el impacto de una infracción. La inteligencia y el análisis de amenazas sofisticados son fundamentales para una evaluación rápida del comportamiento, el desalojo y la reparación de un atacante.

Recursos para fortalecer la seguridad nacional en los sectores público y privado

Creemos que la OE del presidente Biden es un llamado oportuno a la acción, no solo para las agencias gubernamentales, sino como un modelo para todas las empresas que buscan ser resilientes frente a las amenazas cibernéticas. El mayor enfoque en la respuesta a incidentes, el manejo de datos, la colaboración y la implementación de Confianza Cero debe ser un llamado a la acción para todas las organizaciones, públicas y privadas, en la misión de proteger mejor nuestra cadena de suministro global, recursos de infraestructura, información y progreso hacia un futuro mejor.

Microsoft se compromete a ayudar a las agencias federales a responder al llamado de la nación para fortalecer las capacidades entre agencias y dentro de ellas, al desbloquear todas las capacidades cibernéticas del gobierno. Los próximos pasos recomendados para las agencias federales han sido descritos por mi colega Jason Payne, director de tecnología de Microsoft Federal. Como parte de esta responsabilidad, hemos proporcionado a las agencias federales Arquitecturas de Escenarios Clave de Confianza Cero asignadas a los estándares del NIST, así como un Plan de Modernización Rápida de Confianza Cero.

Microsoft también se compromete a ayudar a los clientes a mantenerse actualizados con las últimas tendencias de seguridad y desarrollar la próxima generación de profesionales de la seguridad. Hemos desarrollado un conjunto de recursos de habilidades para capacitar a los equipos en las capacidades identificadas en la EO y estar preparados para construir un entorno más seguro y ágil que respalde cada misión.

Además de los recursos de EO para las agencias del gobierno federal, continuamos con la publicación de guías, compartimos aprendizajes, desarrollamos recursos e invertimos en nuevas capacidades para ayudar a las organizaciones a acelerar su adopción de Confianza Cero y cumplir con sus requisitos de ciberseguridad.

Estos son nuestros principales recursos de Confianza Cero recomendados:

- Para obtener detalles sobre cómo Microsoft define Confianza Cero y desglosa las soluciones en identidades, terminales, aplicaciones, redes, infraestructura y datos, descarguen Zero Trust Maturity Model (Modelo de Madurez de Confianza Cero).

- Para evaluar el progreso de su organización en la jornada de Confianza Cero y recibir sugerencias para los próximos pasos técnicos, utilicen nuestra herramienta de Evaluación de Confianza Cero.

- Para obtener orientación técnica sobre implementación, integración y desarrollo, visiten nuestro Centro de Orientación de Confianza Cero para obtener una guía paso a paso sobre la implementación de los principios de Confianza Cero.

- Si desean aprender de nuestra propia jornada de implementación de Confianza Cero en Microsoft, nuestro director de seguridad de la información, Bret Arsenault, y el equipo comparten sus historias en Microsoft Digital Inside Track.

Abordar juntos las ciberamenazas sofisticadas

La EO es una oportunidad para que todas las organizaciones mejoren las posturas de ciberseguridad y actúen de manera rápida para implementar Confianza Cero, incluida la autenticación multifactor y el cifrado de extremo a extremo. La Casa Blanca ha proporcionado una dirección clara sobre lo que se requiere, y el marco de Confianza Cero también se puede utilizar como modelo para las empresas del sector privado, los gobiernos estatales y locales y las organizaciones de todo el mundo.

Solo podemos ganar como equipo contra estos atacantes maliciosos y desafíos importantes. Cada paso que da su organización para avanzar en una arquitectura de Confianza Cero no solo protege sus activos, sino que también contribuye a un mundo más seguro para todos. Aplaudimos a las organizaciones de todos los tamaños por adoptar Confianza Cero y nos comprometemos a colaborar con todos ustedes en este viaje.

Para obtener más información sobre las soluciones de seguridad de Microsoft, visiten nuestro sitio web. Agreguen a favoritos el blog de seguridad para mantenerse al día con nuestra cobertura experta en asuntos de seguridad. Además, síganos en @MSFTSecurity para conocer las últimas noticias y actualizaciones sobre ciberseguridad.

1Nobelium Resource Center, Microsoft Security Response Center. 4 de marzo 2021.

2El presidente firma una orden ejecutiva que traza un nuevo rumbo para mejorar la ciberseguridad de la nación y proteger las redes del gobierno federal, La Casa Blanca, 12 de mayo de 2021.