Microsoft 威脅搜捕背後的藝術和科學:第 2 部分

在「Microsoft 威脅搜捕背後的藝術和科學」部落格系列的第 1 部分中,我們探討了 Microsoft 偵測和回應團隊 (DART) 的威脅搜捕原則。在這篇文章中,我們將說明幾個一般搜捕策略、架構、工具,以及 Microsoft 事件回應人員如何運用威脅情報。

一般搜捕策略

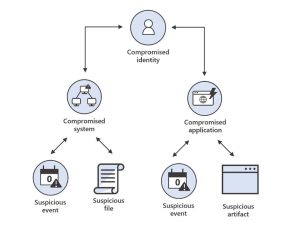

DART 的分析師會依循一系列的威脅搜捕策略,以展開調查。對分析師而言,這些策略就如同催化劑一樣,可用來進行更深入的調查。針對本部落格,我們列出的相關策略都有著共通的前提,也就是「客戶環境已確認遭到入侵」。

從 IOC (「已知問題」) 著手

如果能以初始入侵指標 (IOC, indicator of compromise) 觸發程序 (又稱為「已知問題」) 做為著手點,即可讓調查作業更易於管理,進而為您帶來額外的斬獲。通常,我們會從減少資料的相關技巧著手,以限縮所查看的資料範圍。資料堆疊就是其中一個例子,可協助我們依照企業環境內的指標來篩選和排序鑑識跡證,直到我們斷定相同環境中的多部機器已確認具備此一相同的 IOC 觸發程序。隨後就會進入搜捕流程、進行清除,並重複此一程序。

指標可劃分為以下幾個類型:

- 原子—最小單位,例如 IP 位址、網域名稱、電子郵件地址和檔案名稱。

- 計算—符合多個原子型指標,例如雜湊和規則運算式。

- 行為—敵人的活動模式,例如,策略、技巧和程序 (TTP) 和已證實的不法人士偏好 (例如檔案路徑、使用者名稱和工具)。

致勝捷徑

遺憾的是,我們所展開的每項作業,不一定全都與觸發程序 IOC 密切相關。我們採取的另一個搜捕策略為尋找致勝捷徑;換句話說,就是找出客戶環境中存在典型敵人行為的指標。致勝捷徑的部分範例包括:典型的不法人士技巧、不法人士專屬的 TTP、已知威脅,以及經確認的 IOC。識別致勝捷徑對客戶而言最具效果,畢竟,此舉可協助我們建構攻擊描述,同時引導客戶將不法人士排除在環境之外。

以異常為基礎的搜捕

如果您毫無頭緒,另一個可用的策略,就是善加運用從「已知問題」和致勝捷徑汲取到的資訊,以搜捕異常情況。我們在本系列的第一部分曾探討異常情況,並將此視為了解客戶資料的手段之一。當中的技巧包括:

- 定義基準:請對您的資料集執行基準比較,以判斷環境中的正常和不正常情況。

- 摘要列出資料和發生的情況,並依照指標進行排序,以找出極端值。

- 整理所得出的結果:為了發揮效率和準確度,建議您將資料格式化,以突顯極端值和異常狀況。

視我們所取得的資料而定,單純以異常狀況為基礎的搜捕作業,也可和其他涉及客戶互動的搜捕策略同步進行。這個方法極度重視細微差異,而且需要由經驗老到的專家來確認資料模式是否包含正常或「異常」行為。雖然這個普遍性檢查和資料科學方法極度耗時,卻能找出調查過程中最有趣的幾項證據。最好的例子,就是可讓我們透過異常搜捕,偵測到新的進階持續威脅 (APT) 不法集團及活動,通常,這些項目很難透過單獨搜尋「已知問題」加以偵測。

整合一切:建構攻擊描述

只要串連異常活動模式、從致勝捷徑汲取到的具體資料,以及分析意見,勢必可建構出攻擊描述。在事件回應調查期間使用真實環境觀察結果所打造的 MITRE ATT&CK 架構,可做為敵人策略和技巧的參考依據。

MITRE 架構有助於確保我們透過結構化方式檢視自身的假設,進而向客戶提供深植於旗下分析中的完整描述。我們致力於回答許多問題,例如:

- 攻擊者如何取得存取權限?

- 進入環境後,他們採取了哪些行動?

- 對方使用到哪些帳戶?

- 他們存取了哪些系統?

- 對方如何隱藏蹤跡且隱身於何處?

- 是否有任何資料遭到存取或洩露?

- 以及最重要的一點,不法人士是否曾位於環境中?

此外,我們也有意解答有關威脅發動者意圖的問題,好讓攻擊描述能更加完備,並建立更理想的防衛機制。表格 1 列出了幾個 MITRE 架構中的常見攻擊模式。

| 策略 | 技巧 |

| 初始存取 | 網路釣魚檔案 |

| 執行 | PowerShell 和服務執行 |

| 持續 | 服務安裝程式、網頁殼層、排程作業、登錄執行機碼 |

| 規避防禦機制 | 偽裝、混淆、背景智慧型傳送服務 (BITS) 工作、已簽署的可執行檔 |

| 認證存取 | 暴力攻擊、認證傾印 |

| 探索 | 網路共用列舉 |

| 橫向移動 | 忽略雜湊、WinRM |

| 收集 | 資料暫存 |

| 命令與控制 | 不常用的連接埠 |

| 資料外流 | 資料壓縮 |

| 影響 | 加密資料以產生影響 |

表格 1:MITRE 的常見攻擊模式。

威脅搜捕工具和方法

為確保最大程度的攻擊鏈監控能力,搜捕人員會使用汲取自時間點深入掃描專用事件回應工具的資料,以及在感興趣的裝置上使用量身打造的鑑識分類工具。

在時間點深入掃描方面,DART 會使用:

- 適用於 Windows 和 Linux 的專用事件回應工具。

- 在感興趣裝置上使用鑑識分類工具。

- Microsoft Azure Active Directory (Azure AD) 安全性和設定評估。

在持續監控方面,則會使用:

- Microsoft Sentinel—提供集中化的事件記錄來源。採用機器學習和人工智慧技術。

- Microsoft Defende for Endpoint—用來進行處理序層級的行為。採用機器學習和人工智慧技術來快速回應威脅,同時與防毒協力廠商合作。

- Microsoft Defender for Identity—用來偵測常見威脅和分析驗證要求。它會檢查所有系統對 Azure AD 的驗證要求,並採用機器學習和人工智慧技術來快速回報許多類型的威脅,例如傳遞雜湊、金票和銀票 (Golden and Silver Ticket),以及萬能鑰匙 (Skeleton Key) 等。

- Microsoft Defender for Cloud Apps—這個雲端存取安全性代理程式 (CASB) 可支援各種部署模式,包括記錄收集、API 連接器和反向 Proxy。它能提供豐富的監控能力、資料流向控制,並進行精確的分析,藉此識別並對抗所有 Microsoft 和協力廠商雲端服務中的網路威脅。

- 深入掃描包括多款專用的端點掃描工具,例如 ASEP、Fennec、LIFE 和 FoX。

- 企業資料包括 Active Directory 設定和防毒記錄。

- 全域遙測包括全球規模最大的感應器網路 Intelligent Security Graph。

持續監控包括下列項目:

- Microsoft Defender for Office 365,負責監控詐騙模擬,以及內容分析。

- Microsoft Defender for Cloud Apps,負責監控應用程式探索、存取管理,以及資料外洩防護。

- Microsoft Defender for Endpoint,負責監控惡意探索、安裝,以及命令和控制管道。

- Microsoft Defender for Identity,負責監控偵察、橫向移動,以及網域支配。

- Microsoft 365 Defender、Microsoft Sentinel, Microsoft Defender for Cloud,當中包括進階搜捕、警示,以及跨越資料來源的相互關聯性。

此外,我們也會與 Microsoft 威脅情報中心 (MSTIC) 等內部威脅情報團隊攜手合作,以提供我們對客戶環境的實際操作體驗,以及與威脅發動者相互較勁的詳細資料。我們自這些體驗汲取到的資訊可提供證據軌跡,以協助威脅團隊和服務進行豐富的威脅情報和安全性分析,繼而確保客戶安全無虞。

透過開放性和透明度,為威脅情報創新貢獻一己之力

我們致力於分享汲取自動態威脅情報的資料,以及與 MSTIC 團隊持續的協同合作成果,以協助組織和客戶監控安全性事件並掌握其關聯性。Microsoft 安全性團隊曾多次主動追蹤以眾多組織為目標的大規模敲詐活動,不僅促進業界齊心協力掌握和追蹤威脅發動者的策略及目標,更展現了上述協同合作機制的成效。

2021 年底的 NOBELIUM 事件,正是另一個集結 MSTIC 和 Microsoft 全球安全性專家全球搜捕心力的大規模網路攻擊範例。威脅發動者鎖定服務提供者的權限帳戶,藉此在雲端環境中橫向移動,從而運用受信任的關係取得下游雲端服務提供者 (CSP) 客戶的存取權限。我們與受影響的客戶直接合作,以提供事件回應協助、推動與本活動相關的偵測作業,並給予指引。在成功的合作夥伴關係和回饋迴圈下,我們順利提升了自身能力,以盡可能減少影響層面,並持續保護客戶。

多虧有了持續的搜捕程序,以及提供威脅情報的回饋迴圈,我們才能成功協助客戶抵禦 NOBELIUM 攻擊。我們精心規劃的共生關係,能透過查看威脅情報平台中的額外攻擊途徑,協助 DART 搜捕人員更出色地回應事件。

舉凡從威脅情報的觀點檢視活動、運用威脅搜捕背後的藝術和科學,以及與安全性業界大規模攜手合作,在在皆展現了本公司致力於邁向成長,並協助組織防範網路攻擊的決心。

深入了解

歡迎造訪 Microsoft 偵測和回應團隊 (DART) 部落格系列,以閱讀我們在調查參與過程中汲取的最新攻擊方法,以及網路安全性最佳做法。若要深入了解我們在網路安全性危機發生前後和發生期間的事件回應及復原服務,請造訪適用於事件回應的 Microsoft 安全性服務。

如需深入了解 Microsoft 安全性解決方案,請前往我們的網站。歡迎將安全性部落格加入書籤中,一手掌握 Microsoft 專家所提供的安全性建議。此外,也請透過 @MSFTSecurity 關注我們,以獲得網路安全的最新消息和更新資訊。