Por: Steven Masada.

La Unidad de Delitos Digitales (DCU, por sus siglas en inglés) de Microsoft ha interrumpido la infraestructura técnica utilizada por un persistente actor de estado-nación ruso que Microsoft Threat Intelligence rastrea como Star Blizzard. Hoy, el Tribunal de Distrito de los Estados Unidos para el Distrito de Columbia dio a conocer una acción civil presentada por el DCU de Microsoft, incluida su orden que autoriza a Microsoft a incautar 66 dominios únicos utilizados por Star Blizzard en ataques cibernéticos dirigidos a clientes de Microsoft en todo el mundo, incluso en todo Estados Unidos. Entre enero de 2023 y agosto de 2024, Microsoft observó que Star Blizzard se dirigía a más de 30 organizaciones de la sociedad civil (periodistas, grupos de expertos y organizaciones no gubernamentales (ONG) fundamentales para garantizar que la democracia pueda prosperar, mediante el despliegue de campañas de spear-phishing para exfiltrar información confidencial e interferir en sus actividades.

Presentamos esta demanda ante el Centro de Análisis e Intercambio de Información de las ONG (NGO-ISAC) y nos hemos coordinado con el Departamento de Justicia (DOJ), que de manera simultánea incautó 41 dominios adicionales atribuidos al mismo actor. Juntos, hemos incautado más de 100 sitios web. La reconstrucción de la infraestructura lleva tiempo, absorbe recursos y cuesta dinero. Al colaborar con el Departamento de Justicia, hemos podido ampliar el alcance de la interrupción y aprovechar más infraestructura, lo que nos permite tener un mayor impacto contra Star Blizzard.

Si bien esperamos que Star Blizzard siempre trate de establecer nueva infraestructura, la acción de hoy afecta sus operaciones en un momento crítico en el que la interferencia extranjera en los procesos democráticos de EE. UU. es de suma preocupación. También nos permitirá interrumpir de manera rápida cualquier nueva infraestructura que identifiquemos a través de un procedimiento judicial existente. Además, a través de esta acción civil y descubrimiento, la DCU de Microsoft y Microsoft Threat Intelligence recopilarán información valiosa adicional sobre este actor y el alcance de sus actividades, que podemos usar para mejorar la seguridad de nuestros productos, compartir con socios intersectoriales para ayudarlos en sus propias investigaciones e identificar y ayudar a las víctimas con los esfuerzos de corrección.

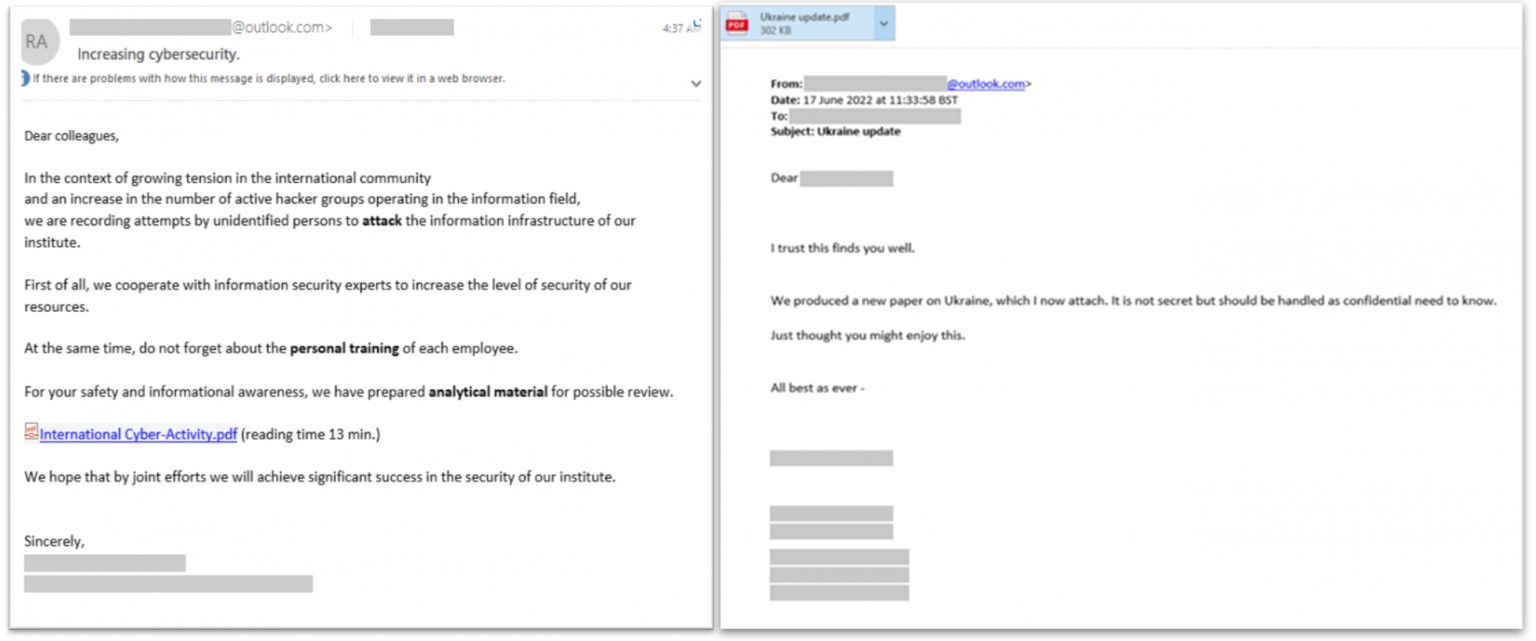

Las operaciones de Star Blizzard son implacables y explotan la confianza, la privacidad y la familiaridad de las interacciones digitales cotidianas.

Star Blizzard (también conocida como COLDRIVER y Callisto Group) ha participado de manera activa en diversas formas de ciberataques y actividades desde al menos 2017. Desde 2022, Star Blizzard ha mejorado sus capacidades de evasión de detección sin dejar de centrarse en el robo de credenciales de correo electrónico contra los mismos objetivos. Nuestras acciones de hoy tendrán un impacto en esas capacidades. De manera más reciente, Star Blizzard se dirige a ONG y grupos de expertos que apoyan a empleados gubernamentales y funcionarios militares y de inteligencia, en especial a aquellos que brindan apoyo a Ucrania y en países de la OTAN como Estados Unidos y el Reino Unido, así como en los países bálticos, nórdicos y de Europa del Este. Han sido en particular agresivos en atacar a ex funcionarios de inteligencia, expertos en asuntos y ciudadanos rusos que residen en los EE. UU. En 2023, el gobierno británico y sus aliados atribuyeron Star Blizzard al Servicio Federal de Seguridad (FSB, por sus siglas en inglés) ruso y expusieron el intento de injerencia del actor en la política del Reino Unido a través de la persecución de funcionarios electos, grupos de reflexión, periodistas y el sector público.

Star Blizzard es persistente. Estudian de manera meticulosa a sus objetivos y se hacen pasar por contactos de confianza para lograr sus objetivos. Desde enero de 2023, Microsoft ha identificado a 82 clientes objetivo de este grupo, a un ritmo de cerca de un ataque por semana. Esta frecuencia subraya la diligencia del grupo en la identificación de objetivos de alto valor, la elaboración de correos electrónicos de phishing personalizados y el desarrollo de la infraestructura necesaria para el robo de credenciales. Sus víctimas, a menudo inconscientes de la intención maliciosa, interactúan sin saberlo con estos mensajes, lo que compromete sus credenciales. Estos ataques agotan los recursos, obstaculizan las operaciones y avivan el miedo entre las víctimas, todo lo cual obstaculiza la participación democrática.

La capacidad de Star Blizzard para adaptarse y ofuscar su identidad presenta un desafío continuo para los profesionales de la ciberseguridad. Una vez que su infraestructura activa está expuesta, realizan una transición rápida a nuevos dominios para continuar con sus operaciones. Por ejemplo, el 14 de agosto de 2024, The Citizen Lab de la Escuela Munk de la Universidad de Toronto y el grupo de derechos digitales Access Now, miembro sin ánimo de lucro de la ONG-ISAC, que presentó una declaración en apoyo de esta acción civil, publicó un exhaustivo documento de investigación en el que se destacaba la amenaza persistente que representaba este actor. Desde la publicación de este informe, Access Now y The Citizen Lab han investigado varios casos adicionales y creen que al menos uno de estos casos está asociado con Star Blizzard. Esto demuestra que Star Blizzard sigue activa y no se desanima a pesar de que los gobiernos, las empresas y la sociedad civil exponen sus actividades maliciosas.

Las actividades de Star Blizzard subrayan la importancia de mantener las normas internacionales para regir el comportamiento responsable del estado en línea.

La acción de hoy es un ejemplo del impacto que podemos tener contra el cibercrimen cuando trabajamos juntos. Aplaudimos al Departamento de Justicia por su colaboración en este y otros asuntos importantes y alentamos a los gobiernos de todo el mundo a involucrarse y abrazar a los socios de la industria, como Microsoft, en una misión compartida de combatir las amenazas cada vez más sofisticadas que operan en el ciberespacio. La DCU de Microsoft continuará nuestros esfuerzos para interrumpir de manera proactiva la infraestructura de los ciberdelincuentes y colaborar con otros en el sector privado y con la sociedad civil, las agencias gubernamentales y las fuerzas del orden para luchar contra aquellos que buscan causar daño. Del mismo modo, DCU continuará con la innovación y el desarrollo de formas nuevas y creativas de detectar, interrumpir y disuadir las técnicas y tácticas de los ciberdelincuentes sofisticados para proteger a las personas en línea.

Como práctica recomendada, alentamos a todos los grupos de la sociedad civil a endurecer sus protecciones de ciberseguridad, utilizar una autenticación multifactor sólida como claves de acceso en cuentas personales y profesionales, e inscribirse en el programa AccountGuard de Microsoft para obtener una capa adicional de monitoreo y protección contra los ataques cibernéticos de los estados-nación.

Sin embargo, estos esfuerzos y compromisos deben ir acompañados de la aplicación de normas internacionales para limitar los ciberataques asociados a los Estados-nación que se dirigen de manera deliberada a las partes de la sociedad que permiten que la democracia prospere. La actividad observada de Star Blizzard viola el Marco de las Naciones Unidas para el Comportamiento Responsable de los Estados en Línea, un conjunto claro de normas acordadas por todos los Estados miembros de la ONU para evitar que sus territorios se utilicen para actividades maliciosas en línea. Al tomar medidas contra Star Blizzard, Microsoft y sus socios refuerzan la importancia de estas normas acordadas a nivel internacional y demuestran un compromiso con su aplicación, con el objetivo de proteger a la sociedad civil y defender el estado de derecho en el ciberespacio.